Hacker's Guide Hacking

Hacker_s_Guide

User Manual:

Open the PDF directly: View PDF ![]() .

.

Page Count: 731 [warning: Documents this large are best viewed by clicking the View PDF Link!]

- Hacker's Guide

- Inhaltsverzeichnis

- Über den Autor

- Warum ich dieses Buch geschrieben habe

- Zum Aufbau des Buches

- Die Geburt eines Netzwerks: Das€Internet

- Ein kurzer Überblick über TCP/IP

- Hacker und Cracker

- Wer ist überhaupt anfällig für Angriffe durch Cracker?

- Kriegsführung im Internet

- Sicherheitskonzepte

- Destruktive Programme

- Scanner

- Paßwort-Knacker

- Trojanische Pferde

- Sniffer

- Firewalls

- Protokollierungs- und Auditing-Tools

- Das Sicherheitsloch

- Microsoft

- Unix - die große Herausforderung

- Novell

- VAX/VMS

- Macintosh

- Wer ist verantwortlich?

- Interne Sicherheit

- Der entfernte Angriff

- Angriffsebenen

- Spoofing-Attacken

- Telnet-basierte Angriffe

- Sprachen, Erweiterungen und Sicherheit

- Anonymität wahren

- Bibliographie zum Thema Sicherheit - weiterführende Literatur

- Wie Sie an weitere Informationen gelangen

- RFCs zu Sicherheitsthemen

- Computersicherheit und das Gesetz

- Inhalt der CD-ROM

- Glossar

- Stichwortverzeichnis

Inhaltsverzeichnis

Über den Autor

Widmung

Danksagung

1 Warum ich dieses Buch geschrieben habe

1.1 Unser Bedarf an Sicherheit: Real oder imaginär?

1.2 Die Wurzeln des Problems

1.3 Warum Schulung im Bereich Sicherheit wichtig ist

1.4 Zusammenfassung

2 Zum Aufbau des Buches

2.1 Die allgemeine Struktur dieses Buches

2.2 Ansätze für das Arbeiten mit diesem Buch

2.3 Die Grenzen dieses Buches

2.4 Der Aufbau des Buches

2.5 Was Sie noch über den Hacker's Guide wissen sollten

2.6 Inhalt der CD-ROM

3 Die Geburt eines Netzwerks: Das Internet

3.1 Die Anfänge: 1962 bis 1969

3.2 Unix wird geboren: 1969 bis 1973

3.3 Die prägenden Jahre des Internet: 1972 bis 1975

3.4 Das moderne Internet

3.5 Zusammenfassung

4 Ein kurzer Überblick über TCP/IP

4.1 Was ist TCP/IP?

file:///d|/cool stuff/old/hack/inhalt.htm (1 von 10) [19.04.2000 21:14:03]

4.2 Die einzelnen Protokolle

4.3 TCP/IP ist das Internet

4.4 Zusammenfassung

5 Hacker und Cracker

5.1 Was ist der Unterschied zwischen Hackern und Crackern?

5.2 Wo fing das alles an?

5.3 Die Situation heute: Ein Netzwerk im Kriegszustand

5.4 Zusammenfassung

6 Wer ist überhaupt anfällig für Angriffe durch Cracker?

6.1 Eine Definition des Begriffs »knacken«

6.2 Netzwerke der Regierung

6.3 Netzwerke der privaten Wirtschaft

6.4 Eine Warnung

6.5 Zusammenfassung

7 Kriegsführung im Internet

7.1 Das Internet kann Ihr Leben ändern

7.2 Können wir nicht einfach friedlich miteinander umgehen?

7.3 Freund oder Feind?

7.4 Kann das Internet für Spionagezwecke genutzt werden?

7.5 Die Bedrohung wird persönlicher

7.6 Wie wird ein Informationskriegsangriff aussehen?

7.7 Die unmittelbare Zukunft

7.8 Zusammenfassung

7.9 Informationsquellen zum Thema Informationskrieg

7.10 Informationsquellen zum Thema Y2K

8 Sicherheitskonzepte

8.1 Wir brauchen das Internet und wir brauchen es sofort

8.2 Evaluierung Ihrer speziellen Situation

8.3 Zertifizierung

8.4 Wo finden Sie Schulungen?

file:///d|/cool stuff/old/hack/inhalt.htm (2 von 10) [19.04.2000 21:14:03]

8.5 Web-Hosting als eine Lösung

8.6 Die Dienste eines externen Sicherheitsberaters in Anspruch nehmen

8.7 Kosten

8.8 Über Ihren Systemadministrator

8.9 Consultants und andere Lösungen

9 Destruktive Programme

9.1 Was sind destruktive Programme?

9.2 Destruktive Programme als Sicherheitsrisiken

9.3 Die E-Mail-Bombe

9.4 List-Linking

9.5 Ein Wort zu E-Mail-Relaying

9.6 Denial-of-Service-Attacken

9.7 Computerviren

9.8 Zusammenfassung

10 Scanner

10.1 Wie arbeiten Scanner?

10.2 Die Scanner

10.3 Auf anderen Plattformen

10.4 Andere Port-Scanner

10.5 Zusammenfassung

11 Paßwort-Knacker

11.1 Was ist ein Paßwort-Knacker?

11.2 Wie funktionieren Paßwort-Knacker?

11.3 Der Wert von Paßwort-Knackern

11.4 Die Paßwort-Knacker

11.5 Informationsquellen

11.6 Zusammenfassung

12 Trojanische Pferde

12.1 Was ist ein Trojanisches Pferd?

12.2 Woher kommen Trojanische Pferde?

file:///d|/cool stuff/old/hack/inhalt.htm (3 von 10) [19.04.2000 21:14:03]

12.3 Wo findet man Trojanische Pferde?

12.4 Wie oft werden Trojaner wirklich entdeckt?

12.5 Wie hoch ist das Risiko, das Trojanische Pferde darstellen?

12.6 Wie kann ich ein Trojanisches Pferd aufspüren?

12.7 Informationsquellen

12.8 Zusammenfassung

13 Sniffer

13.1 Sniffer als Sicherheitsrisiken

13.2 Wie hoch ist das Risiko, das Sniffer darstellen?

13.3 Gab es schon tatsächliche Angriffe durch Sniffer?

13.4 Welche Informationen fangen Sniffer ab?

13.5 Wo kann man einen Sniffer finden?

13.6 Wo kann ich einen Sniffer bekommen?

13.7 Abwehren von Sniffer-Angriffen

13.8 Zusammenfassung

13.9 Weitere Informationen über Sniffer

14 Firewalls

14.1 Was ist eine Firewall?

14.2 Andere Aufgaben, die eine Firewall ausführt

14.3 Was sind die Bestandteile einer Firewall?

14.4 Firewall-Arten

14.5 Allgemeines zu Firewalls

14.6 Aufbau einer Firewall

14.7 Kommerzielle Firewalls

14.8 Zusammenfassung

14.9 Informationsquellen

15 Protokollierungs- und Auditing-Tools

15.1 Protokollierungstools

15.2 Warum noch mehr Logs benutzen?

15.3 Netzwerküberwachung und Datensammlung

file:///d|/cool stuff/old/hack/inhalt.htm (4 von 10) [19.04.2000 21:14:03]

15.4 Tools für die Analyse von Log-Dateien

15.5 Spezialisierte Protokollierungswerkzeuge

15.6 Zusammenfassung

16 Das Sicherheitsloch

16.1 Das Konzept des Sicherheitslochs

16.2 Über Aktualität

16.3 Wie ein Sicherheitsloch entsteht

16.4 Das Datenmonster in Schach halten

16.5 Wieviel Sicherheit brauchen Sie?

16.6 Generelle Informationsquellen

16.7 Mailing-Listen

16.8 Usenet-Newsgruppen

16.9 Mailing-Listen von Anbietern, Patch-Archive

und Informationsquellen

16.10 Zusammenfassung

17 Microsoft

17.1 DOS

17.2 Windows for Workgroups und Windows 95

17.3 Sicherheitslücken von Microsoft-Anwendungen

17.4 FrontPage-Erweiterungen

17.5 Zusammenfassung

18 Unix - die große Herausforderung

18.1 Sicherheit von Anfang an

18.2 Die physikalische Sicherheit

18.3 Konsolensicherheit

18.4 Installationsmedien

18.5 Default-Konfigurationen

18.6 Paßwortsicherheit

18.7 Installation eines Programms zur proaktiven Paßwortprüfung

18.8 Patches

18.9 Spezielle Sicherheitslücken

file:///d|/cool stuff/old/hack/inhalt.htm (5 von 10) [19.04.2000 21:14:03]

18.10 Der nächste Schritt: Überprüfung der Dienste

18.11 FTP

18.12 FTP im allgemeinen

18.13 Gopher

18.14 NFS (Network File System)

18.15 HTTP

18.16 Sicherung des Dateisystems

18.17 Über X-Window

18.18 Checklisten und Leitfäden

18.19 Ausgewählte Exploits für Unix (allgemein)

18.20 Informationsquellen

18.21 Bücher

18.22 Online-Publikationen

18.23 Zusammenfassung

19 Novell

19.1 Interne Sicherheit

19.2 Default-Paßwörter

19.3 Remote-Angriffe auf NetWare

19.4 Spoofing

19.5 Denial of Service (DoS)

19.6 Utilities zur Sicherung und Verwaltung von Novell-Netzwerken

19.7 Utilities zum Knacken von Novell-Netzwerken

oder Testen ihrer Sicherheit

19.8 Informationsquellen

20 VAX/VMS

20.1 VMS

20.2 Die Sicherheit von VMS

20.3 Einige alte Sicherheitslöcher

20.4 Überwachung und Protokollierung

20.5 Andere Zeiten

20.6 Zusammenfassung

20.7 Informationsquellen

file:///d|/cool stuff/old/hack/inhalt.htm (6 von 10) [19.04.2000 21:14:03]

21 Macintosh

21.1 Einrichtung eines Macintosh-Web-Servers

21.2 Schwachstellen auf der Macintosh-Plattform

21.3 Gemeinsame Dateinutzung und Sicherheit

21.4 Interne Sicherheit

21.5 Paßwort-Knacker und verwandte Utilities

21.6 Tools speziell für America Online

21.7 Zusammenfassung

21.8 Informationsquellen

22 Wer ist verantwortlich?

22.1 Die allgemeine Vorstellung

22.2 Über die Zugriffskontrolle

22.3 Wie wird man Root?

22.4 Root könnte bald der Vergangenheit angehören

22.5 Root auf anderen Betriebssystemen

22.6 Der Cracker mit Root-Berechtigung

22.7 Vorsicht vor Root

22.8 Zusammenfassung

23 Interne Sicherheit

23.1 Brauche ich wirklich interne Sicherheit?

23.2 Warum sind interne Angriffe so verbreitet?

23.3 Richtlinien (Policies)

23.4 Hardware

23.5 Platten, Verzeichnisse und Dateien

23.6 Prüfungen der internen Sicherheit

23.7 Interne Sicherheitsscanner

23.8 Kontrolle des Internet-Zugriffs von Mitarbeitern

23.9 Entwicklung von Checklisten zur Optimierung

der Verfahrensweisen

23.10 Zusammenfassung

24 Der entfernte Angriff

file:///d|/cool stuff/old/hack/inhalt.htm (7 von 10) [19.04.2000 21:14:03]

24.1 Was ist ein entfernter Angriff?

24.2 Die ersten Schritte

24.3 Einen kurzen Blick auf das Netzwerk werfen

24.4 Das Betriebssystem

24.5 Weitere Untersuchungen

24.6 Einen Testlauf durchführen

24.7 Zusammenfassung

25 Angriffsebenen

25.1 Wann kann es zu einem Angriff kommen?

25.2 Welche Betriebssysteme verwenden Cracker?

25.3 Ausgangspunkte von Angriffen

25.4 Wie sieht der typische Cracker aus?

25.5 Wie sieht das typische Ziel aus?

25.6 Warum wollen Cracker ein System angreifen?

25.7 Über Angriffe

25.8 Der Sensibilitätsindex der Crack-Ebenen

25.9 Zusammenfassung

25.10 Informationsquellen

26 Spoofing-Attacken

26.1 Was ist Spoofing?

26.2 Grundprinzipien der Internet-Sicherheit

26.3 Die Technik einer Spoofing-Attacke

26.4 Schritte einer erfolgreichen Spoofing-Attacke

26.5 Erraten der Sequenznummer

26.6 Dokumente, die sich speziell mit IP-Spoofing beschäftigen

26.7 ARP-Spoofing

26.8 DNS-Spoofing

26.9 Zusammenfassung

27 Telnet-basierte Angriffe

27.1 Telnet

file:///d|/cool stuff/old/hack/inhalt.htm (8 von 10) [19.04.2000 21:14:03]

27.2 Zusammenfassung

28 Sprachen, Erweiterungen und Sicherheit

28.1 Das World Wide Web wächst heran

28.2 CGI und Sicherheit

28.3 ActiveX

28.4 Script-Sprachen

28.5 Zusammenfassung

29 Anonymität wahren

29.1 Ebenen der Preisgabe

29.2 Browsen im Web und die Gefährdung der Privatsphäre

29.3 Browser-Sicherheit

29.4 Cookies

A Bibliographie zum Thema Sicherheit -

weiterführende Literatur

A.1 Allgemeine Internet-Sicherheit

B Wie Sie an weitere Informationen gelangen

B.1 Offizielle Informationsquellen

B.2 Untergrund-Informationsquellen

C Sicherheitsunternehmen

C.1 Sicherheitsunternehmen

D RFCs zu Sicherheitsthemen

E Computersicherheit und das Gesetz

E.1 Die Vereinigten Staaten

E.2 China

E.3 Rußland und die GUS

E.4 Die Europäische Gemeinschaft

E.5 Zusammenfassung

file:///d|/cool stuff/old/hack/inhalt.htm (9 von 10) [19.04.2000 21:14:03]

Über den Autor

Anonymous, der sich selbst als Unix- und Perl-Fanatiker beschreibt, lebt mit seiner Frau Michelle und

einem halben Dutzend Computern in Südkalifornien. Er leitet derzeit eine

Internet-Sicherheit-Unternehmensberatung und arbeitet daran, das weltweit größte Archiv zum Thema

Computersicherheit aufzubauen. Außerdem ist er zeitweise als Vertragsprogrammierer für mehrere

Fortune-500-Unternehmen beschäftigt. Sein aktuelles Projekt ist ein verteiltes Datennormalisierungstool,

das in Perl und Server-seitig in JavaScript geschrieben ist.

Widmung

Für Michelle.

Danksagung

Ich möchte mich bei folgenden Personen bedanken: Michael Michaleczko, Erik Ambro, Peter Benson,

Rusty Miller, David Pennells, Patrick Brown, Marty Rush und dem Programmierteam von Pacificnet

International. Alle waren mir dabei behilflich, dieses Buch zu realisieren.

Außerdem gilt mein Dank einem absolut hervorragenden Redaktionsteam: Mark Taber, Scott Meyers,

Randi Roger, David Mayhew, Tonya Maddox, Andrew Cupp und Adam Swetnam.

Über den Autor

file:///d|/cool stuff/old/hack/autor.htm [19.04.2000 21:14:04]

1

Warum ich dieses Buch geschrieben

habe

Als mein Verleger mich bat, den Hacker's Guide zu schreiben, zögerte ich. Natürlich war es eine

großartige Chance, doch ich wußte auch, daß das Buch auf herbe Kritik stoßen würde. Bevor ich zusagte,

rief ich die zuständigen Redakteure an und zählte alle Gründe auf, die gegen dieses Buch sprachen, u.a.

Leser könnten die Informationen böswillig benutzen.

■

Die Internet-Sicherheitsgemeinde könnte protestieren.■

Hersteller könnten Anstoß daran nehmen, daß wir die Schwächen ihrer Produkte offenlegen.■

Die Redakteure ließen sich aber auch nach Abwägen dieser Punkte nicht abschrecken. Sie meinten, daß

die Öffentlichkeit Zugang zu den Informationen haben sollte. Da ich ebenfalls dieser Meinung war,

legten wir gemeinsam los. Die Reaktionen auf die erste amerikanische Ausgabe waren interessant.

Die Medien spalteten sich in zwei Lager. Das erste fand das Buch erfrischend und informativ, ungeachtet

eventueller Sicherheitsrisiken. Ben Elgin von ZDNET USA schrieb:

Die Sichtweise des Hackers über viele Kapitel könnte als Werbung für illegale und

unmoralische Online-Aktivitäten gesehen werden, aber diese Art der Darstellung trägt auch

dazu bei, Web-Administratoren wachzurütteln. Sie bekommen eine ehrliche Beurteilung

dessen, was manche Utilities bestimmten Plattformen oder Netzwerk-Konfigurationen

anhaben können. Web-Administratoren werden lernen, ihr Netzwerk zu schützen und zu

entscheiden, wann und wo Sicherheitslöcher entstanden sind. Verstärkte Sicherheit oder

monumentale Gefahr? - 8. September 1997, Ben Elgin

Viele Reporter folgten Elgins Meinung und argumentierten, daß die Veröffentlichung derartiger

Informationen die Sicherheit im Internet verstärken würde. Ein pragmatischer Rezensent vom Library

Journal räumte sogar ein, daß der Hacker's Guide ein wichtiges Tool für System-Administratoren sei:

Netzwerk-Administratoren sollten dieses Buch ganz genau lesen, weil eine Menge

angehender Hacker dies ebenfalls tun und sich dann nach einem Platz umsehen werden, um

ihre neuen Fähigkeiten zu testen, z.B. Ihren LAN- oder Web-Server.

Nicht jeder allerdings begrüßte die Veröffentlichung dieser Informationen. In vielen Kreisen wurde der

Hacker's Guide als ein Marketing-Coup, ein billiger Versuch, Geld zu machen, und ein erstklassiges

Beispiel für Sensationsjournalismus angesehen. Deshalb fühle ich mich verpflichtet, zu erklären, warum

ich dieses Buch geschrieben habe: Es gibt einen echten Bedarf für die Informationen in diesem Buch,

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (1 von 12) [19.04.2000 21:14:05]

den ich in den folgenden Abschnitten erläutern werde.

1.1 Unser Bedarf an Sicherheit: Real oder

imaginär?

Tausende sind jeden Tag online, sei es geschäftlich oder privat. Dieses Phänomen wird im allgemeinen

Internet-Explosion genannt und hat die Zusammensetzung des Internet drastisch geändert.

Vor einem Jahrzehnt wurden die meisten Server von Personal gewartet, das zumindest über ein

Basiswissen zum Thema Sicherheit verfügte. Diese Tatsache verhinderte unerlaubte Zugriffe natürlich

nicht völlig, aber in Proportion zu der Anzahl der potentiellen Ziele kamen sie nur selten vor.

Heute werden Web-Server meist von ganz normalen Leuten gewartet, von denen viele nur wenig

Erfahrung im Sicherheitsbereich haben. Die Zahl der potentiellen Ziele ist überwältigend und wächst

täglich. Doch trotz dieser kritischen Situation treiben Geschäftsleute die Bürger weiter voran. Sie

behaupten, das Internet sei sicher, man brauche sich keinerlei Sorgen zu machen. Ist das richtig? Nein.

Marketing-Leute lügen wie gedruckt. Entweder das, oder sie haben keine Ahnung, wovon sie reden. Die

Wahrheit ist, das Internet ist nicht sicher, auch nicht ansatzweise.

Die Situation wird noch durch die Tatsache verschlimmert, daß auch die Autoritäten der

Computer-Industrie dazu beitragen, die Öffentlichkeit einzunebeln. Sie preisen ihre jeweiligen

Sicherheitsprodukte als einzigartig an und geben damit Otto Normalverbraucher zu verstehen, daß alles

in schönster Ordnung ist. Aber die Realität ist eine andere: Jeden Monat knacken Hacker oder Cracker

einen weiteren Sicherheitsmechanismus, der als Industrie- Standard gilt.

1.1.1 Microsofts PPTP

Ein Paradebeispiel ist Microsofts Implementierung des Point-to-Point-Tunneling-Protokolls (PPTP).

PPTP ist ein Protokoll, das benutzt wird, um Virtual Private Networks (VPNs) über das Internet zu legen.

VPNs ermöglichen sicheren, verschlüsselten Datenverkehr zwischen den Netzwerk-Knotenpunkten von

Unternehmen und machen so Festverbindungen überflüssig. (Mit VPNs können Unternehmen das

Internet quasi als ihre globale Festverbindung nutzen.)

Microsofts Implementierung von PPTP wurde als eine der solidesten Sicherheitsmaßnahmen auf dem

Markt gepriesen. PPTP hat ein oder zwei Preise gewonnen und wurde in Computer-Zeitschriften oft als

Standard-Lösung der Industrie beschrieben. So weit, so gut.

Einen Monat vor Druck dieses Buches wurde Microsofts PPTP von einer wohlbekannten

Verschlüsselungsautorität geknackt. Die Pressemitteilung hierüber schockte die Sicherheitswelt:

Weiß es Microsoft nicht besser? Man sollte annehmen, sie wüßten es. Die Fehler von

Microsoft sind nicht etwa subtil, sondern Fehler, die man höchstens von blutigen Anfängern

im Verschlüsselungsbusiness erwarten würde. Die Verschlüsselung wird hier in einer Art

und Weise genutzt, die ihre Wirksamkeit völlig negiert. Die Dokumentation weist

128-Bit-Schlüssel aus, tatsächlich wird aber nichts genutzt, das auch nur annähernd dieser

Schlüssellänge entspricht. Paßwörter werden von derart schlechten Hash-Funktionen

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (2 von 12) [19.04.2000 21:14:05]

geschützt, daß die meisten auf sehr einfache Art und Weise geknackt werden können. Und

der Kontrollkanal ist so schlampig designt, daß praktisch jeder einen

Microsoft-PPTP-Server zum Absturz bringen kann. (Aus: Frequently Asked Questions -

Microsoft PPTP Implementation. Counterpane Technologies.

http://www.counterpane.com/pptp-faq.html)

Das hört sich nicht an, als sei Microsofts PPTP sehr sicher, oder? Experten fanden fünf verschiedene

Fehler in der Implementierung, unter anderem Fehler im Paßwort-Hashing, in der Authentifizierung und

der Verschlüsselung. Kurz, sie entdeckten, daß Microsofts Implementierung von PPTP einer Katastrophe

gleichkam.

Ich könnte wetten, daß Sie diese Informationen nie gesehen haben. Dann geht es Ihnen wie vielen

anderen Verantwortlichen in Unternehmen in aller Welt. Sie glauben, daß die von ihnen eingesetzten

Produkte sicher seien. Schließlich ist Microsoft ein großes anerkanntes Unternehmen. Wenn Microsoft

sagt, ein Produkt ist sicher, dann muß dies einfach wahr sein.

Das ist die Einstellung des ganz normalen Netzwerk-Managers heutzutage. Und Tausende von

Unternehmen gehen deshalb ein großes Risiko ein.

Hinweis:

Fehler dieser Art werden jederzeit gemacht. Hier ein amüsantes Beispiel: Kürzlich erst wurde entdeckt,

daß die Verschlüsselungsfunktion von Microsofts Windows NT erfolgreich ausgeschaltet werden kann.

Dieser Angriff ist mittlerweile als der »Sie sind jetzt in Frankreich«-Angriff bekannt geworden. So

funktioniert es: Frankreich erlaubt Privatpersonen keinen Zugang zu starker Verschlüsselung. Wenn

Windows NT Ihren Standort als Frankreich interpretiert, wird die Funktion zur starken Verschlüsselung

des Betriebssystems ausgeschaltet. Nicht sehr sicher, oder?

Fazit: Sie sind auf sich allein gestellt. Das heißt, es liegt an Ihnen, geeignete Maßnahmen zu treffen, um

Ihre Daten zu schützen. Verlassen Sie sich niemals auf Softwarehersteller, diese Aufgabe für Sie zu

übernehmen.

1.2 Die Wurzeln des Problems

Falschaussagen der Softwarehersteller bilden nur einen Teil des Ganzen. Die Wurzeln liegen anderswo.

Die drei ernstzunehmendsten Ursachen für Sicherheitslücken sind:

Falsche Konfiguration

■

Systemfehler oder unzulängliche Reaktionen der Softwarehersteller■

Ungenügende Schulung der Öffentlichkeit■

Untersuchen wir jeden Faktor und seine Wirkung!

1.2.1 Falsche Konfiguration

Der Hauptgrund für Sicherheitslücken ist falsche Konfiguration. Dies kann jede beliebige Site jederzeit

zum Absturz bringen, unabhängig von den getroffenen Sicherheitsmaßnahmen. (Der Server des

amerikanischen Justizministeriums wurde z.B. trotz installierter Firewall geknackt. Eine falsch

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (3 von 12) [19.04.2000 21:14:05]

konfigurierte Firewall ist soviel wert wie gar keine.)

Fehlkonfigurationen können an jedem Punkt des Vertriebswegs von der Fabrik in Ihr Büro entstehen. So

öffnen z.B. manche Netzwerk-Utilities, wenn sie aktiviert sind, erhebliche Sicherheitslücken. Viele

Softwareprodukte werden mit solchen aktivierten Netzwerk-Utilities ausgeliefert. Die daraus

resultierenden Risiken bleiben erhalten, bis Sie die entsprechenden Utilities deaktivieren oder richtig

konfigurieren.

Ein gutes Beispiel hierfür sind Utilities für den Netzwerk-Drucker. Diese könnten bei einer

Erstinstallation aktiviert sein und damit das System unsicher machen. Um sie zu deaktivieren, müssen

Sie jedoch erst einmal von ihrer Existenz wissen.

Erfahrene Netzwerk-Administratoren lachen hierüber. Wie kann es sein, daß jemandem nicht bewußt ist,

welche Utilities auf seinem Rechner laufen? Die Antwort ist ganz einfach: Denken Sie an Ihr

bevorzugtes Textverarbeitungsprogramm. Wie gut kennen Sie sich damit wirklich aus? Wenn Sie

routinemäßig Makros in einer Textverarbeitungsumgebung schreiben, sind Sie ein fortgeschrittener

Anwender und damit Mitglied einer relativ kleinen Benutzergruppe. Im Gegensatz dazu benutzen die

meisten Anwender nur die Basisfunktionen einer Textverarbeitung: Text, Tabellen, Rechtschreibprüfung

usw. Natürlich ist dagegen nichts einzuwenden, aber die meisten Textverarbeitungsprogramme verfügen

über weitergehende Funktionen, die dem normalen Anwender gar nicht bewußt sind.

Hinweis:

Ein oft zitiertes Axiom in Computer-Presse-Kreisen lautet: »80 Prozent der Leute nutzen nur 20 Prozent

der Möglichkeiten eines Programms.«

Ein Beispiel: Wie viele von Ihnen, die das DOS-basierte WordPerfect benutzten, wußten, daß es ein

Utility namens Grab beinhaltete? Dieses Utility ermöglichte über eine Kommandozeile die Herstellung

von Screen Shots in jedem beliebigen DOS-basierten Programm. Zu jener Zeit war eine derartige

Funktion in einer Textverarbeitung völlig neu. Grab war extrem mächtig, wenn es mit einem verwandten

Utility namens Convert gekoppelt wurde. Convert verwandelte verschiedene Grafik-Dateiformate in

*.wpg-Dateien, ein Format, das in WordPerfect-Dokumente importiert werden konnte. Beide Utilities

wurden über eine Kommandozeile im C:\WP-Directory aufgerufen. Keines der beiden war direkt aus der

WordPerfect- Umgebung zugänglich. Trotz ihrer Mächtigkeit waren diese zwei Utilities kaum bekannt.

Ganz ähnlich wissen wohl die meisten Anwender nur wenig über das Innenleben ihres bevorzugten

Betriebssystems. Der Aufwand, sich entsprechendes Wissen anzueignen, würde den Nutzen bei weitem

übersteigen. Über die Jahre schnappen sie natürlich das eine oder andere auf - vielleicht lesen sie

regelmäßig Computerzeitschriften, in denen so manche Tips und Tricks veröffentlicht werden, oder sie

lernen durch berufliche Weiterbildung, die ihnen in ihrem Job angeboten wird. Egal, wie sie ihr Wissen

erhalten, fast jeder kann irgend etwas »Cooles« über sein Betriebssystem berichten.

Es ist schwierig, mit der Zeit Schritt zu halten. Die Software-Industrie ist eine dynamische Branche, und

Anwender sind in der Regel zwei Jahre hinter der Entwicklung zurück. Diese Verzögerung in der

Anpassung an neue Technologien trägt ebenfalls zum Sicherheitsproblem bei. Wenn ein

Betriebssystem-Entwicklungsteam sein Erzeugnis verändert, wissen viele Anwender auf einmal weniger.

Microsofts Windows 95 ist ein gutes Beispiel: Nach Freigabe bot Windows 95 neuartige Unterstützung

für verschiedene Protokolle - Protokolle, mit denen der gewöhnliche Windows-Anwender nicht vertraut

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (4 von 12) [19.04.2000 21:14:05]

war (und der Übergang zu einem Registry-basierten System war ein ganz schöner Sprung). Es ist

möglich (und wahrscheinlich), daß Anwender sich einiger obskurer Netzwerk-Utilities nicht bewußt

sind.

Ein Szenario: Utilities sind aktiviert, und diese Tatsache ist den Anwendern nicht bewußt. In aktiviertem

Zustand können diese Utilities Sicherheitslöcher von unterschiedlichem Ausmaß öffnen. Wenn ein

Computer, der in dieser Weise konfiguriert ist, an das Internet angeschlossen wird, wird er zu einem

einladenden Ziel mit offenem Scheunentor für Hacker.

Derartige Probleme sind leicht behoben. Die Lösung ist das Deaktivieren (oder richtige Konfigurieren)

der in Frage kommenden Utilities oder Services. Typische Beispiele für diese Art von Problemen sind:

Utilities für den Netzwerk-Drucker

■

File-Sharing-Utilities■

Default-Paßwörter■

Netzwerk-Beispiel-Programme■

Von den aufgelisteten Beispielen stellen Default-Paßwörter das größte Problem dar. Die meisten

Multi-User-Betriebssysteme am Markt beinhalten mindestens einen Default-Paßwort-Account (oder

einen Account, der überhaupt kein Paßwort verlangt).

Dann gibt es noch die umgekehrte Situation: Statt aktivierter Utilities, die eine Gefahr für Ihr System

darstellen, könnte es Ihnen ebensowenig bewußt sein, daß es nichtaktivierte Utilities gibt, die die

Sicherheit Ihres Systems verstärken würden.

Viele Betriebssysteme haben eingebaute Sicherheitsfunktionen. Diese Funktionen können sehr wirksam

sein, wenn sie aktiviert werden, bleiben jedoch bis zu ihrer Aktivierung völlig wertlos. Sie sehen, es läuft

wieder alles auf Ihren Wissensstand hinaus. Wenn Sie nicht genug wissen, werden Sie mit ziemlicher

Sicherheit unnötig leiden.

Aber das ist noch nicht alles. Für den modernen Netzwerk-Administrator gibt es noch andere Probleme.

Manche Sicherheits-Utilities sind schlichtweg unpraktisch. Nehmen wir z.B. Sicherheitsprogramme, die

File-Access-Privilegien vergeben und Anwenderzugänge je nach Sicherheitslevel, Tageszeit usw.

einschränken. Vielleicht kann Ihr kleines Netzwerk mit aktivierter Zugangsbeschränkung

(Zugangssperren) gar nicht flüssig und effektiv laufen. Wenn dies so ist, müssen Sie das Risiko eben in

Kauf nehmen und vielleicht andere Sicherheitsmaßnahmen treffen, um dieses Manko auszugleichen. Im

wesentlichen sind diese Punkte die Basis jeder Sicherheitstheorie: Sie müssen das Risiko gegen die

praktischen Sicherheitsmaßnahmen abwägen, je nach Sensitivität Ihrer Netzwerkdaten.

Sie werden bemerken, daß die meisten Probleme im Bereich Netzwerk-Sicherheit aus einem Mangel an

Wissen entstehen. Aus diesem Grund werde ich in diesem Buch immer wieder auf das Thema Schulung

hinweisen.

Hinweis:

Es liegt allein an Ihnen, die Probleme, die durch mangelndes Wissen hervorgerufen werden, zu

beseitigen, indem Sie sich selbst oder Ihre Partner mit qualifizierten Schulungen weiterbilden. (Anders

gesagt, Hacker können einiges holen, wenn sie Netzwerke attackieren, die von Menschen mit

mangelndem Wissen verwaltet werden.)

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (5 von 12) [19.04.2000 21:14:05]

1.2.2 Systemfehler oder unzulängliche Reaktionen der

Softwarehersteller

Systemfehler oder unzulängliche Reaktionen der Softwarehersteller ist der nächste Punkt auf unserer

Liste. Leider liegen diese Faktoren außerhalb unserer Kontrolle. Das ist wirklich bedauerlich, denn es

gibt eine Tatsache: Versagen seitens der Hersteller ist die zweithäufigste Ursache für

Sicherheitsprobleme. Das kann jeder bestätigen, der Abonnent einer Bug- Mailing-Liste ist. Jeden Tag

werden Fehler oder Programmierschwächen in Netzwerk-Software gefunden. Jeden Tag werden diese in

Form von Hinweisen oder Warnungen ins Internet gesetzt. Unglücklicherweise werden diese Hinweise

und Warnungen nicht von allen Anwendern gelesen.

Systemfehler

Ich stufe Systemfehler hier nicht in Unterkategorien ein. Es reicht aus, einen Systemfehler wie folgt zu

definieren:

Er schwächt das Programm so, daß es zu Fehlern im Arbeitsablauf kommt (sei es unter normalen

oder extremen Bedingungen).

■

Er ermöglicht Hackern, diese Schwäche (bzw. fehlerhaften Arbeitsablauf) auszunutzen, um das

System zu beschädigen oder Kontrolle darüber zu erlangen.

■

Es gibt hauptsächlich zwei Arten von Systemfehlern. Der erste, den ich Primärfehler nenne, ist ein

Fehler, der sich innerhalb der Sicherheitsstruktur Ihres Betriebssystems befindet. Er ist ein Fehler, der in

einem sicherheitsrelevanten Programm steckt. Wenn ein Hacker diesen Fehler ausnutzt, erhält er mit

einem Schritt unautorisierten Zugang zu dem System oder seinen Daten.

Netscapes Secure-Sockets-Layer-Fehler

Im Januar 1996 deckten zwei Informatik-Studenten der University of California in Berkeley einen

ernsthaften Fehler im Verschlüsselungssystem des Netscape Navigators auf. Ihre Entdeckungen wurden

in Dr. Dobb's Journal veröffentlicht. In dem Artikel »Randomness and the Netscape Browser« von Ian

Goldberg und David Wagner beschreiben die Autoren, daß Netscapes Implementierung eines

kryptographischen Protokolls namens Secure Sockets Layer (SSL) fehlerhaft sei. Dieser Fehler würde es

ermöglichen, im World Wide Web abgefangene sichere Nachrichten zu knacken. Dies ist ein

ausgezeichnetes Beispiel für einen Primärfehler.

Im Gegensatz dazu gibt es Sekundärfehler. Ein Sekundärfehler ist jeder Fehler, der in einem Programm

entsteht, das eigentlich nichts mit Sicherheit zu tun hat und dennoch eine Sicherheitslücke an einer

anderen Stelle des Systems öffnet. Anders gesagt, liegt das Hauptaugenmerk der Programmierer darauf,

daß ein Programm läuft, und nicht darauf, ob es sicher ist. Zur Zeit der Programmierung denkt niemand

an eventuelle Sicherheitslücken.

Sekundärfehler kommen weitaus häufiger vor als Primärfehler, insbesondere auf Plattformen, die nicht

schon von vornherein auf Sicherheit ausgerichtet sind. Ein Beispiel für einen Sekundärfehler ist jeglicher

Fehler in einem Programm, das besondere Zugangsprivilegien erfordert, um seine Aufgaben

abzuschließen (anders gesagt, ein Programm, das mit root- oder Superuser-Privilegien läuft). Wird ein

solches Programm angegriffen, kann der Hacker sich durch das Programm arbeiten, um besonderen

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (6 von 12) [19.04.2000 21:14:05]

privilegierten Zugang zu Dateien zu bekommen.

Ob Primär- oder Sekundärfehler, Systemfehler stellen eine besondere Bedrohung für die

Internet-Gemeinde dar, wenn sie in täglich benutzten Programmen wie FTP oder Telnet auftauchen.

Diese hochsensiblen Applikationen bilden das Herz des Internet und könnten selbst dann nicht plötzlich

entfernt werden, wenn ein Sicherheitsfehler in ihnen existiert.

Zum besseren Verständnis dieses Konzeptes stellen Sie sich vor, jemand würde entdecken, daß Microsoft

Word vollkommen unsicher ist. Würden die Leute aufhören, es zu benutzen? Natürlich nicht. Millionen

Büros rund um die Welt arbeiten mit Word. Es gibt jedoch einen erheblichen Unterschied zwischen

einem ernsten Sicherheitsfehler in Microsoft Word und einem ebensolchen in NCSA HTTPD, einem

beliebten Web-Server-Paket. Der ernste Fehler in HTTPD würde eine Gefahr für Hundertausende Server

(und damit Millionen von Accounts) darstellen. Aufgrund der Größe des Internet und der

Dienstleistungen, die dort heute angeboten werden, sind Fehler innerhalb seiner Sicherheitsstruktur von

internationaler Bedeutung.

Wann immer also ein Fehler innerhalb Sendmail, FTP, Gopher, HTTP oder anderen unentbehrlichen

Elementen des Internet entdeckt wird, entwickeln Programmierer Patches (Flikken für Source-Code oder

ganze Binärdateien), um das Problem vorübergehend zu beheben. Diese Patches werden zusammen mit

detaillierten Hinweisen an die ganze Welt verteilt. Dies führt uns zu den Herstellerreaktionen.

Herstellerreaktionen

Softwarehersteller haben von jeher schnell reagiert, aber dies sollte Ihnen keinen falschen Eindruck in

bezug auf ihre Sicherheit geben. Softwarehersteller wollen ihre Software verkaufen. Für sie hat es nichts

Faszinierendes, wenn jemand eine Lücke in ihrem System entdeckt. Schließlich bedeutet eine

Sicherheitslücke Einbußen an Gewinn und Prestige. Dementsprechend schnell reagieren Hersteller mit

beruhigenden Aussagen, um die Anwender zu beschwichtigen. Es kann aber manchmal sehr lange

dauern, bis der Fehler tatsächlich behoben wird.

Die Gründe dafür können vielfältig sein, und oft trägt der Hersteller keine Schuld. Manchmal sind

sofortige Fehlerbehebungen nicht möglich, z.B. in folgenden Fällen:

Wenn das betreffende Programm Teil des Betriebssystems ist

■

Wenn die Applikation weit verbreitet oder Standard ist■

Wenn die Applikation Software eines Drittanbieters ist, der unzureichenden Support bietet, nicht

mehr im Geschäft oder auf andere Weise nicht erreichbar ist

■

In diesen Fällen kann ein Patch (oder eine andere Lösung) kurzfristige Hilfe bieten. Damit aber das

System effektiv arbeiten kann, müssen alle Anwender wissen, daß dieser Patch zur Verfügung steht. Man

sollte annehmen, daß es Aufgabe des Herstellers ist, die Öffentlichkeit darüber zu informieren.

Fairerweise muß man sagen, daß die Hersteller solche Patches an Sicherheitsgruppen und Mailing-Listen

weitergeben. Aber sie gehen oft nicht den zusätzlichen Schritt, die Allgemeinheit zu informieren, weil

sich das in vielen Fällen nicht bezahlt macht.

Auch dieser Punkt hängt wieder von Ihrem Wissensstand ab. Anwender, deren Wissen über

Netzwerk-Utilities, Sicherheitslücken und Patches auf dem neuesten Stand ist, haben nichts zu

befürchten. Anwender, die nicht über dieses Wissen verfügen, werden oft zu unfreiwilligen Opfern. Das

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (7 von 12) [19.04.2000 21:14:05]

ist der wichtigste Grund, warum ich dieses Buch geschrieben habe. Mit einem Wort: Schulung im

Bereich Sicherheit ist die beste Sicherheitsmaßnahme.

1.3 Warum Schulung im Bereich Sicherheit wichtig

ist

Die Sicherheitsbranche hat immer versucht, Informationen zum Thema Sicherheit vom ganz normalen

Anwender fernzuhalten. Deshalb ist die Position eines Sicherheitsspezialisten in der Computer-Welt mit

viel Prestige verbunden. Sicherheitsspezialisten werden als Hohepriester mit geheimnisvollem Wissen

verehrt, das sich normale Menschen niemals aneignen könnten. Es gab einmal eine Zeit, in der dieser

Ansatz einen Wert hatte. Schließlich sollten Anwender nicht mehr als ein Basiswissen nötig haben. Nur

haben die normalen Anwender heutzutage dieses Basiswissen erreicht.

Heute brauchen wir alle zumindest etwas Schulung im Bereich Sicherheit. Ich hoffe, daß dieses Buch,

das sowohl ein Handbuch für Hacker als auch ein Nachschlagewerk zum Thema Sicherheit im Internet

ist, die Dinge in den Vordergrund zieht, die diskutiert werden müssen. Darüber hinaus habe ich dieses

Buch geschrieben, um das Bewußtsein für das Thema Sicherheit in der Öffentlichkeit zu erhöhen.

Ob Sie wirklich betroffen sind, hängt von Ihrer Lebenssituation ab. Sind Sie Händler, ist die Antwort

einfach: Um im Internet Handel betreiben zu können, müssen Sie für einen sicheren Datenverkehr

sorgen. Niemand wird Ihre Dienste im Internet in Anspruch nehmen, wenn er sich nicht sicher fühlt. Das

bringt uns zur Sicht des Verbrauchers. Wenn Hacker es schaffen, sensible Finanzdaten zu erlangen,

warum sollte man dann irgend etwas über das Internet kaufen? Natürlich gibt es zwischen dem Händler

und dem Käufer noch jemanden, der sich um die Sicherheit der Daten sorgt: Den Softwarehersteller, der

das Werkzeug zur Vereinfachung dieses Handels liefert. Diese drei Beteiligten (und ihre Gründe für ihr

Streben nach Sicherheit) können wir gut verstehen. Aber es gibt auch noch einige nicht so offensichtliche

Gründe für mehr Sicherheit.

Die Privatsphäre ist ein Punkt. Das Internet stellt den ersten faßbaren Beweis dafür dar, daß eine

»Orwellsche Gesellschaft« tatsächlich existieren könnte. Jeder Anwender sollte sich bewußt sein, daß

nichtverschlüsselte Kommunikation über das Internet völlig unsicher ist. Ebenso sollte sich jeder

Anwender bewußt sein, daß Behörden - nicht Hacker - die größte Bedrohung darstellen. Obwohl das

Internet eine wundervolle Quelle sowohl für Recherchen als auch für Unterhaltung ist, ist es nicht Ihr

Freund (zumindest dann nicht, wenn Sie irgend etwas zu verbergen haben oder auch nur Wert auf Ihre

Privatsphäre legen).

Und schließlich gibt es noch weitere Gründe, Schulungen im Bereich Sicherheit zu fördern. Im folgenden

stelle ich diese kurz dar.

1.3.1 Die Wirtschaft

Denken Sie im Moment nicht an dramatische Szenarien wie Wirtschaftsspionage. Das Thema ist zwar

ein anregender Diskussionspunkt, aber ein derartiger Vorfall kommt nur selten vor (selten zumindest in

Proportion zu anderen Problemen, die mit Datensicherheit zu tun haben). Statt dessen möchte ich mich

auf ein sehr reales Problem konzentrieren: Kosten.

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (8 von 12) [19.04.2000 21:14:05]

Die durchschnittliche Datenbank für Unternehmen in der Wirtschaft wird mit proprietärer Software

erstellt. Lizenzgebühren für große Datenbank-Pakete können sich auf mehrere zehntausend Mark

belaufen. Die Festkosten für diese Datenbank beinhalten Programmierung, Wartung und

Upgrade-Gebühren. Kurz gesagt, die Entwicklung und ständige Benutzung einer großen

Unternehmensdatenbank ist teuer und arbeitsaufwendig.

Wenn ein Unternehmen eine solche Datenbank nur intern benutzt, ist Sicherheit ein eher unwichtiger

Aspekt. Natürlich muß ein Administrator zumindest ein Basiswissen über Netzwerk-Sicherheit besitzen,

um unerlaubte Zugriffe von angehenden Hackern aus der einen oder anderen Abteilung zu verhindern.

Aber die Zahl der möglichen Täter ist limitiert und der Zugang ist normalerweise auf einige wenige,

wohlbekannte Protokolle beschränkt.

Nehmen Sie jetzt die gleiche Datenbank und verbinden Sie sie mit dem Internet. Das Bild wendet sich

drastisch. Zunächst ist die Anzahl der potentiellen Täter unbekannt und unendlich groß. Ein Angriff

könnte jederzeit von jedem beliebigen Ort vorgenommen werden. Außerdem ist der Zugang unter

Umständen nicht länger auf ein oder zwei Protokolle limitiert.

Die sehr simple Aufgabe, diese Datenbank mit dem Internet zu verbinden, öffnet viele Türen für einen

möglichen Angriff. Zum Beispiel könnte der Zugang zu der Datenbank den Gebrauch von einer oder

mehreren Sprachen verlangen, um die Daten von der Datenbank auf die HTML-Seite zu bekommen. In

einem Fall konnte ich einen Prozeß beobachten, der aus sechs Teilschritten bestand. Nach Betätigen des

Submit-Buttons wurde eine ganze Reihe von Operationen durchgeführt:

1. Die veränderlichen Suchbegriffe, die der Anwender übermittelte, wurden herausgefiltert und mittels

eines Perl-Scriptes schrittweise analysiert.

2. Das Perl-Script übermittelte diese Variablen an ein Zwischenprogramm, das eigens dazu entwickelt

wurde, mit einem proprietären Datenbank-Paket zu interagieren.

3. Das proprietäre Datenbank-Paket gab das Resultat zurück an ein Perl-Script, das die Daten in ein

HTML-Dokument umformatierte.

Jeder, der im Bereich Sicherheit im Internet arbeitet, kann sehen, daß dieses Szenario eine Katastrophe

geradezu einlädt. Jede Phase der Operation stellt ein potentielles Sicherheitsloch dar. Genau deshalb ist

die Entwicklung von Sicherheitstechniken für Datenbanken jetzt in vielen Kreisen ein heißes Thema.

Verwaltungsangestellte sind manchmal schnell dabei, wenn es darum geht, die Finanzierung für

Sicherheit in einem Unternehmen abzulehnen (oder einzuschränken). Sie sehen die Kosten dafür vor

allem deshalb als unnötig an, weil sie das schreckliche Gesicht des Risikos nicht verstehen. Sehen wir

der Realität ins Auge: Ein oder mehrere begabte Hacker könnten - innerhalb von Minuten oder Stunden -

mehrere Jahre der Datenerfassung zunichte machen.

Es muß ein akzeptables Sicherheitsniveau erreicht werden, bevor Geschäfte im Internet zuverlässig

durchgeführt werden können. Schulung ist für Unternehmen ein relativ günstiger Weg, um zumindest ein

minimales Sicherheitsniveau zu erreichen. Die Kosten, die den Unternehmen jetzt dafür entstehen,

machen sich später vielleicht vielfach bezahlt.

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (9 von 12) [19.04.2000 21:14:05]

1.3.2 Behörden

Volksmund und gesunder Menschenverstand sagen uns, daß Behörden über mehr und spezielleres

Wissen im Bereich Computer-Sicherheit verfügen. Leider ist dies schlicht nicht wahr (mit der

denkwürdigen Ausnahme der amerikanischen Nationalen Sicherheitsbehörde NSA). Wie Sie sehen

werden, sind auch Behörden in ihrem Trachten nach Sicherheit vor Mißerfolgen nicht gefeit.

In den folgenden Kapiteln prüfe ich verschiedene Berichte, die zeigen, wie schlecht die

Sicherheitsmaßnahmen sind, die heutzutage für Server der US-Regierung getroffen werden. Die

Sensitivität der Daten, zu denen Hacker Zugang bekommen haben, ist erstaunlich.

Diese Rechner der Regierung (und der dazugehörenden Behörden und Institutionen) speichern einige der

persönlichsten Daten über das amerikanische Volk. Noch wichtiger: Diese Institutionen sammeln

sensible Daten in bezug auf die nationale Sicherheit. Diese Informationen zumindest sollten geschützt

werden.

Doch es ist nicht nur die US-Regierung, die ihre Netzwerke besser schützen muß. Der Rest der Welt ist

ebenfalls gefährdet. Ein gutes Beispiel hierfür ist der jüngste Zwischenfall in Indien. Auf dem Höhepunkt

der Spannungen zwischen Indien und Pakistan (beide Staaten erklärten sich lautstark zu Atommächten)

passierte eine denkwürdige Sache. Cracker - einige erst 15 Jahre alt - loggten sich in eine

Kernforschungseinrichtung in Indien ein und fingen private E-Mails zwischen Kernphysikern ab. Mit

diesem Angriff noch nicht zufrieden, gingen die Jugendlichen noch einen Schritt weiter. Am 8. Juni 1998

berichtete Bill Pietrucha von Newsbytes folgendes:

Newsbytes hat erfahren, daß eine Gruppe jugendlicher Cracker, die in Indiens Bhabba

Atomic Research Center (BARC) einbrachen, nun vorhaben, das gleiche in Pakistan zu tun.

Die Gruppe, die sich MilWorm nennt, besteht aus etwa einem halben Dutzend Teenagern

aus aller Welt im Alter von 15 bis 18 Jahren. Unter den Teenagern ist ein früheres Mitglied

der Enforcer Hacker, die in diesem Jahr bereits in Netzwerke des US-Militärs und der

NASA einbrachen. Der Einbruch in das Kernforschungszentrum wurde Newsbytes heute von

BARC-Offiziellen bestätigt.

Außergewöhnlich, oder? Das ist nicht das Ende der Geschichte. Nur 24 Stunden später drangen die

gleichen Teenager in eine nukleare Einrichtung in der Türkei ein.

Viele Leute amüsierten sich über die Eskapaden der Teenager, aber es gibt auch eine Kehrseite ihrer

Aktivitäten. Einer der jungen Cracker scherzte, daß es doch »witzig« gewesen wäre, eine gefälschte

E-Mail-Nachricht von Indien an Pakistan zu senden, mit einer Warnung über den geplanten nuklearen

Erstschlag von seiten Indiens. Zwar hätte der Empfänger einer derartigen Nachricht nichts unternommen,

bevor sie nicht von anderen Quellen bestätigt worden wäre, aber das Fazit aus dieser Geschichte ist klar:

Auf der Schwelle zum 21. Jahrhundert ist der Informationskrieg mehr als ein amüsantes

Diskussionsthema - er ist Realität.

Haben Sie schon Angst? Wenn ja, dann ist es an der Zeit, Ihre Furcht ein bißchen zu lindern und Ihnen

eine Gute-Nacht-Geschichte zu erzählen. Ich nenne sie »Die Einsamkeit des Langstrecken-Surfers«.

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (10 von 12) [19.04.2000 21:14:05]

1.3.3 Die Einsamkeit des Langstrecken-Surfers

Das Datenautobahnnetz ist ein gefährlicher Ort. Nun gut, die Hauptverkehrsader ist nicht so schlimm.

T-Online, America Online, Microsoft Network - dies sind saubere Durchgangsstraßen. Sie sind

wundervoll gestaltet, mit farbenfrohen Zeichen und hilfreichen Hinweisen, die einem stets sagen, wo

man hingehen und was man tun kann. Wenn Sie aber eine falsche Ausfahrt erwischen, treffen Sie auf

eine ganz andere Straße. Eine, die mit ausgebrannten Fahrzeugen, umgekippten Mülltonnen und Graffiti

an den Wänden zugepflastert ist. Sie sehen den Rauch von Brandstellen auf beiden Seiten der Straße.

Wenn Sie genau lauschen, können Sie das Echo einer weit entfernten U-Bahn hören, gemischt mit

Lauten einer fremden, exotischen Musik.

Sie halten an und lassen das Fenster herunter. Ein verrücktaussehender Mann stolpert aus einer Gasse,

seine zerfetzten Kleidungsstücke wehen im Wind. Er steuert auf die Seite Ihres Fahrzeugs zu, seine

abgetragenen Schuhe knirschen auf kaputtem Glas und Beton. Er murmelt etwas, als er sich Ihrem

Fenster nähert. Er lehnt sich zu Ihnen hinein und Sie können seinen beißenden Atem riechen. Er lächelt -

zwei Vorderzähne fehlen - und sagt: »Hey, Kumpel, hast Du mal Feuer?« Sie greifen nach Ihrem

Feuerzeug, er greift nach einem Messer. Als er Ihre Kehle aufschlitzt, treten seine Komplizen aus dem

Schatten heraus. Sie fallen über Ihr Auto her, während Sie in die Ohnmacht gleiten. Wieder ein Surfer,

der ins Gras beißt. Andere wissen alles besser. Er hätte auf der Hauptstraße bleiben sollen. Haben die

Leute in der Kneipe es ihm etwa nicht gesagt? Pechvogel!

Dieses kleine Stück ist eine Übertreibung; eine Parodie auf die Greuelmärchen, die oft ins Internet

gesetzt werden. Meistens stecken Anbieter dahinter, die aus Ihrer Angst und Ihrem limitierten Wissen

über das Internet einen Nutzen ziehen wollen. Diesen Geschichten folgen meistens Hinweise auf dieses

oder jenes Produkt. Schützen Sie Ihr Unternehmen! Schützen Sie sich jetzt! Dies ist ein Beispiel für ein

Phänomen, das ich als Internet-Voodoo bezeichne. Die Anhänger dieser geheimen Kunst sehen den

durchschnittlichen Anwender als einen eher leichtgläubigen Zeitgenossen. Eine Kuh, die sich leicht

melken läßt.

Wenn dieses Buch schon sonst nichts vollbringt, hoffe ich, daß es wenigstens einen kleinen Teil dazu

beiträgt, Internet-Voodoo auszurotten. Es bietet genug Wissen, um den Anwender (oder neuen

Systemadministrator) vor skrupellosen Geschäftemachern im Internet zu schützen. Solche

Geschäftemacher geben dem Bereich Sicherheit im Internet einen schlechten Namen.

Zusammenfassend sind dies die Probleme, denen Sie begegnen:

Softwarehersteller, die behaupten, ihr Code sei sicher, auch wenn er es nicht ist

■

Anwender, die nichts über Netzwerk-Sicherheit wissen■

Schlecht integrierte Sicherheitsprogramme■

Hacker und Cracker, die täglich Sicherheitssysteme knacken■

Geschäftemacher, die Nutzen aus Ihrer Angst ziehen und Ihnen Produkte aufdrängen wollen■

Es gibt nur ein Rezept gegen diese Probleme: Sie müssen sich schulen. Deshalb habe ich dieses Buch

geschrieben - um Ihnen Wissen zu vermitteln und Ihnen somit viele Stunden Arbeit zu ersparen.

Aber dieses Buch kann Ihnen nicht alles über Netzwerk-Sicherheit beibringen. Es ist in der Tat nur ein

Anfangspunkt. Ihre Reise könnte mit diesen Seiten beginnen und irgendwo am anderen Ende der Welt

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (11 von 12) [19.04.2000 21:14:05]

enden, weil jedes Netzwerk einzigartig ist. Je nach Architektur Ihres Netzwerks werden Sie ganz

spezielle Bedürfnisse haben. Je heterogener Ihr Netzwerk ist, um so komplexer werden die einzelnen

Schritte sein, die zu seiner Sicherheit getroffen werden müssen. Wenn überhaupt, ist dieses Buch als eine

Art Wegweiser gedacht.

Ich hoffe, daß es Ihnen gut dient.

1.4 Zusammenfassung

Ich habe dieses Buch aus folgenden Gründen geschrieben:

Um unerfahrenen Anwendern eine umfassende Quelle zum Thema Sicherheit zur Verfügung zu

stellen

■

Um Systemadministratoren ein Nachschlagewerk zur Verfügung zu stellen■

Um das Bewußtsein für das Thema Sicherheit im Internet in der Öffentlichkeit zu erhöhen■

Warum ich dieses Buch geschrieben habe

file:///d|/cool stuff/old/hack/kap01.htm (12 von 12) [19.04.2000 21:14:05]

2

Zum Aufbau des Buches

Dieses Buch ist völlig anders strukturiert als gewöhnliche Computerbücher. Es unterscheidet sich in der Tat so sehr von

anderen Büchern, daß es verschiedene Ansätze gibt, mit ihm zu arbeiten. Dieses Kapitel stellt diese Ansätze kurz vor

und zeigt Ihnen, wie Sie am meisten vom Hacker's Guide profitieren können.

2.1 Die allgemeine Struktur dieses Buches

Der Hacker's Guide bietet Ihnen weit über 1.000 URLs oder Internet-Adressen. Über diese URLs erhalten Sie

Informationen zum Thema Sicherheit, u.a.:

Kostenlose und kommerzielle Sicherheitstools

■

Allgemeine und technische Berichte■

Sicherheitshinweise■

Source-Codes für Exploits■

Sicherheitspatches■

Ich schrieb den Hacker's Guide auf diese Weise, um Ihnen ergänzende Informationen zur Verfügung zu stellen. Sie

bekommen mehr als 800 Seiten meiner Rhetorik und einen Wegweiser zu Online-Ressourcen zum Thema Sicherheit im

Internet.

Die Links führen zu Sites im Internet, die ständig aktualisierte Informationen über Internet- Sicherheit zur Verfügung

stellen. Idealerweise werden Sie nach Lektüre dieses Buches nie wieder ein Buch über Sicherheit kaufen müssen. Statt

dessen werden Sie wissen, wo Sie aktuelle Sicherheitsinformationen online finden.

Aus diesen Gründen hat der Hacker's Guide viele Vorteile gegenüber seinen Konkurrenzwerken - er ist ein Buch, das

Ihnen das nötige Handwerkszeug zur Verfügung stellt. Natürlich können Sie den Hacker's Guide von der ersten bis zur

letzten Seite lesen und somit ein solides Basiswissen über Sicherheit im Internet erlangen. Der tatsächliche Sinn dieses

Buches ist es aber, Sie mit Internet-Sicherheitswerkzeugen zu versorgen und Ihnen zu zeigen, wie Sie diese einsetzen.

Leider hat dieser Ansatz auch Nachteile. So brauchen Sie z.B. einige Tools, um den größtmöglichen Nutzen aus diesem

Buch zu ziehen:

Einen Web-Browser

■

Einen FTP-Client■

Utilities zur Archivierung (Komprimierung) von Dateien■

Einen Document-Reader■

In den nächsten Abschnitten finden Sie Internet-Adressen, über die Sie frei erhältliche Tools für jede der oben

genannten Kategorien erhalten. Danach stelle ich Ihnen die verschiedenen Ansätze zur Nutzung dieses Buches vor.

Zum Aufbau des Buches

file:///d|/cool stuff/old/hack/kap02.htm (1 von 7) [19.04.2000 21:14:06]

2.1.1 FTP-Clients

Zwar können Sie die meisten in diesem Buch erwähnten Dateien auch über einen Web- Browser herunterladen,

trotzdem kann es sich als klug erweisen, einen FTP-Client zur Verfügung zu haben. Tabelle 2.1 beinhaltet

Internet-Adressen für FTP-Clients für die meisten Betriebssysteme.

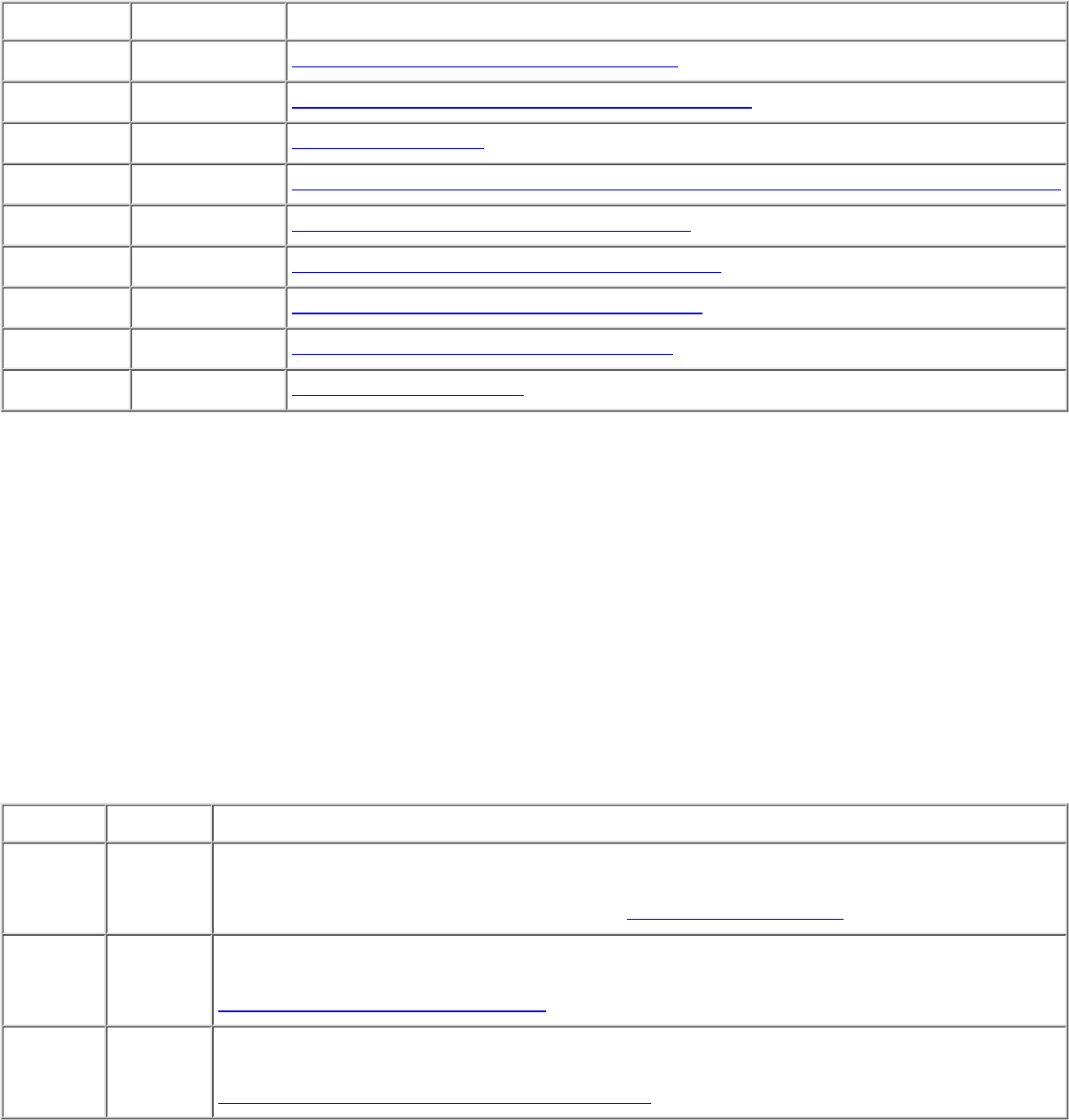

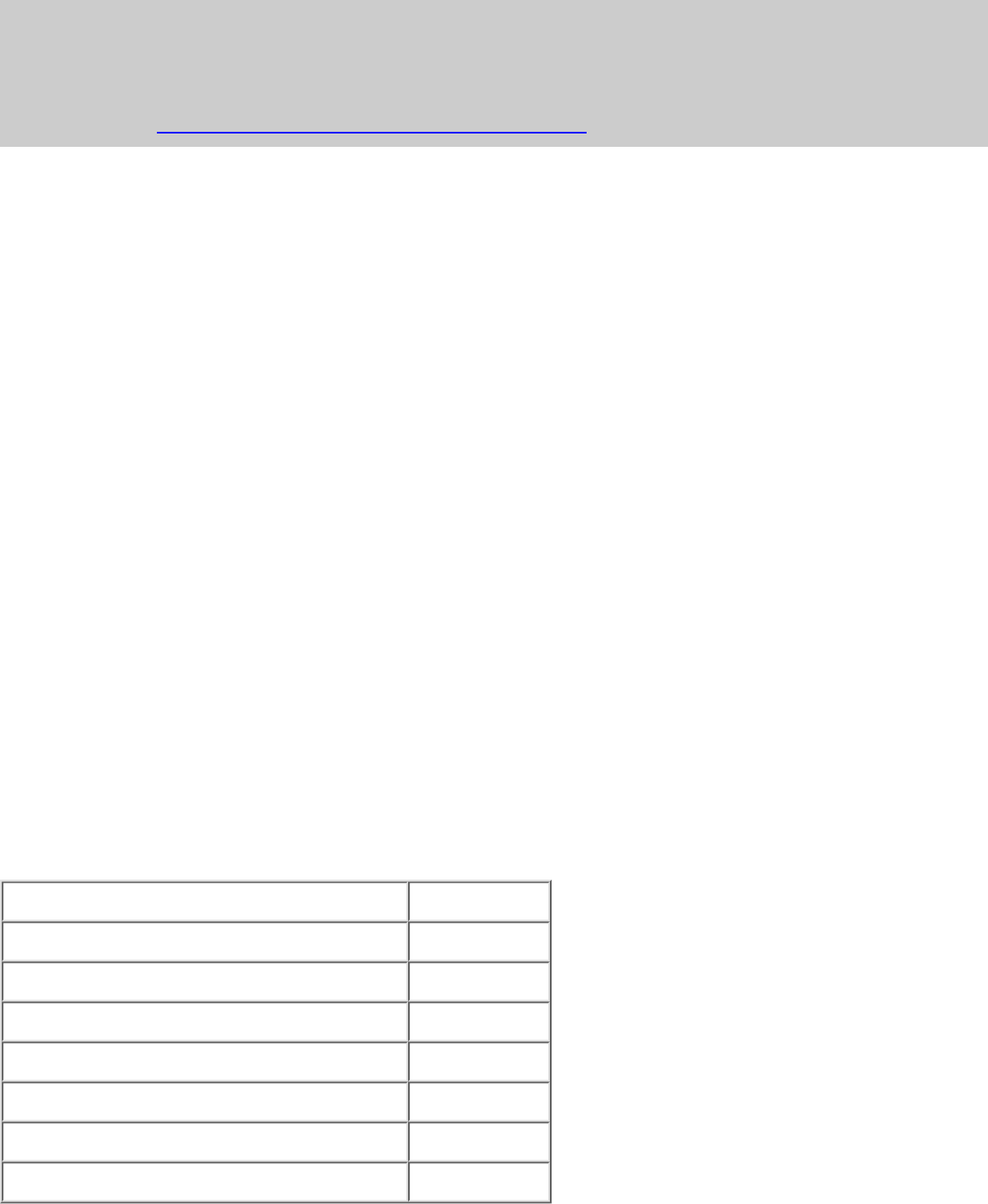

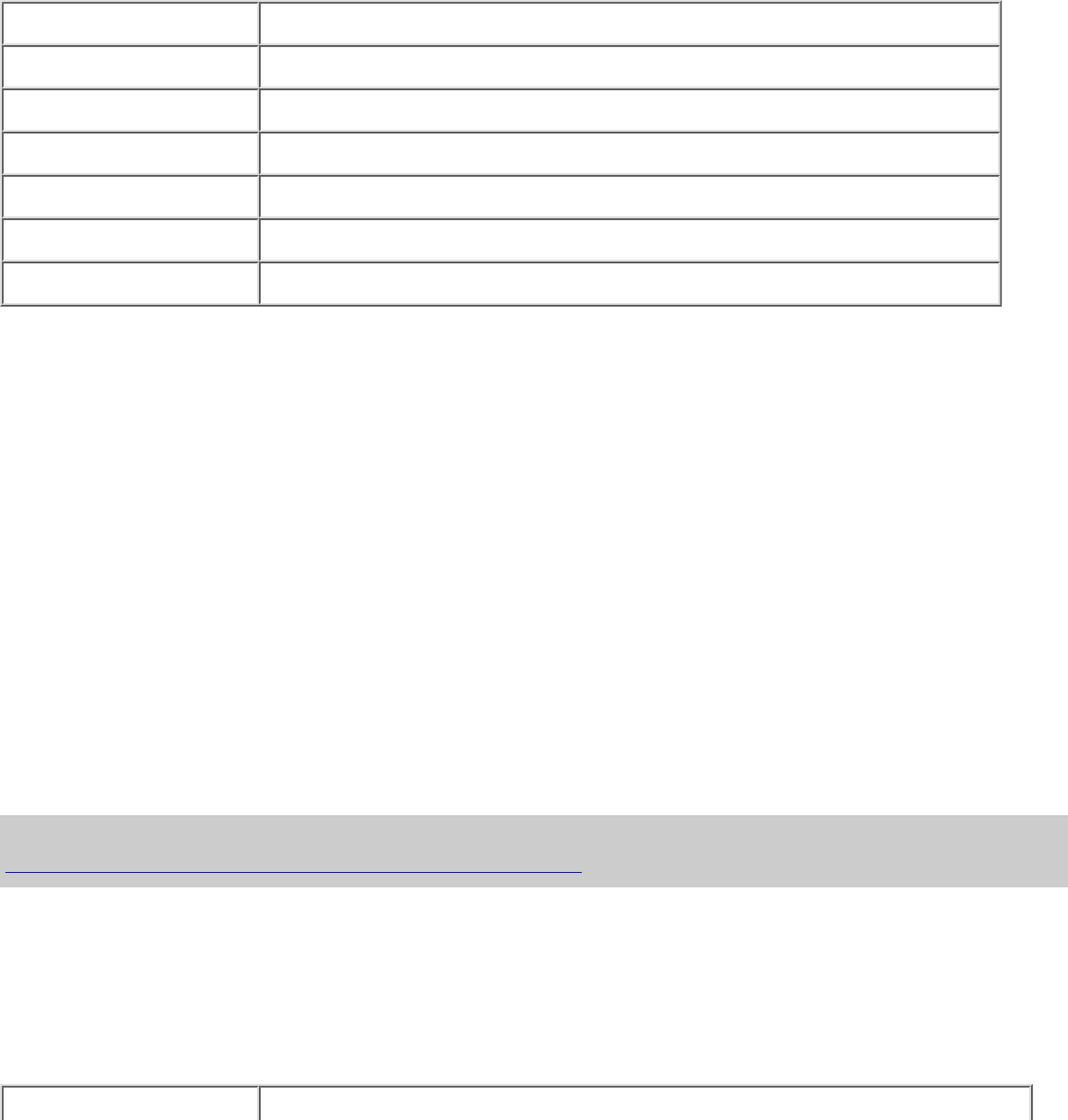

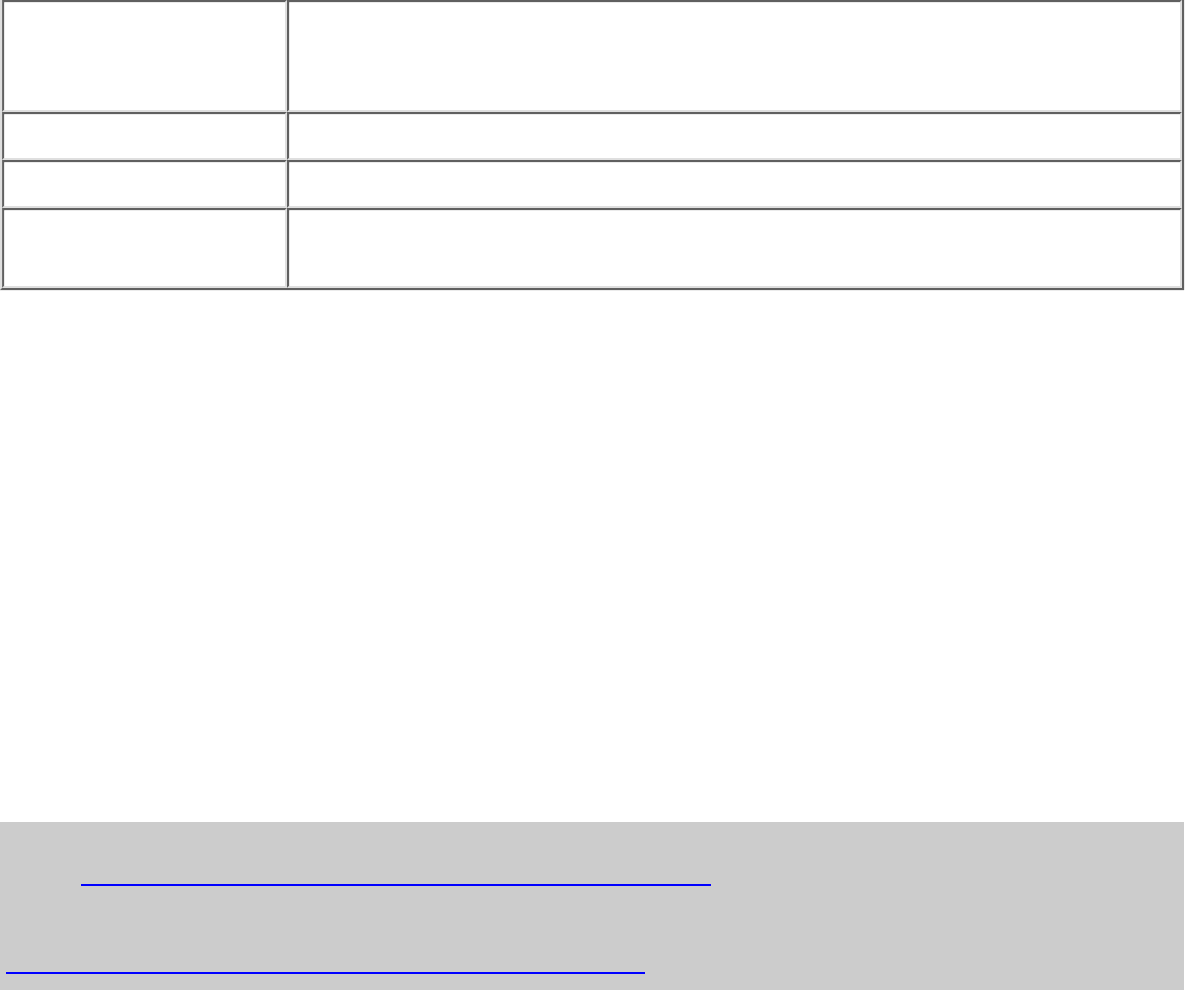

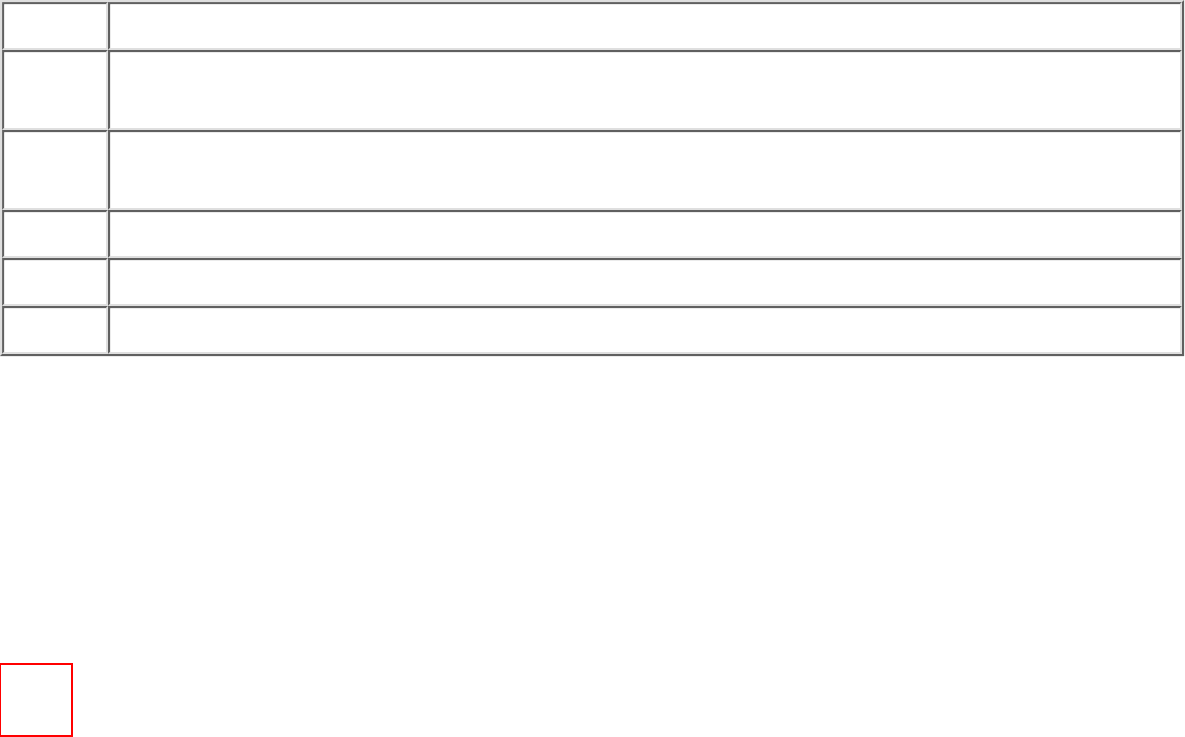

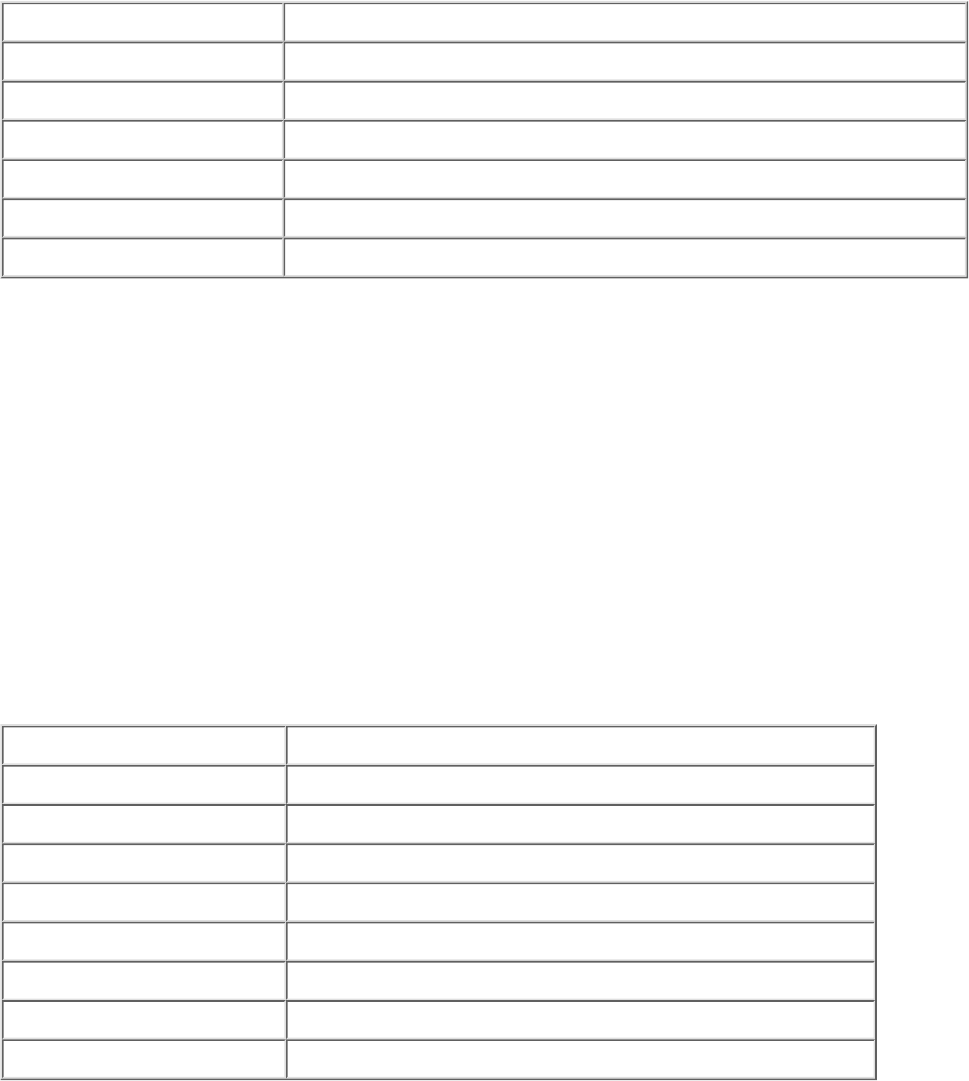

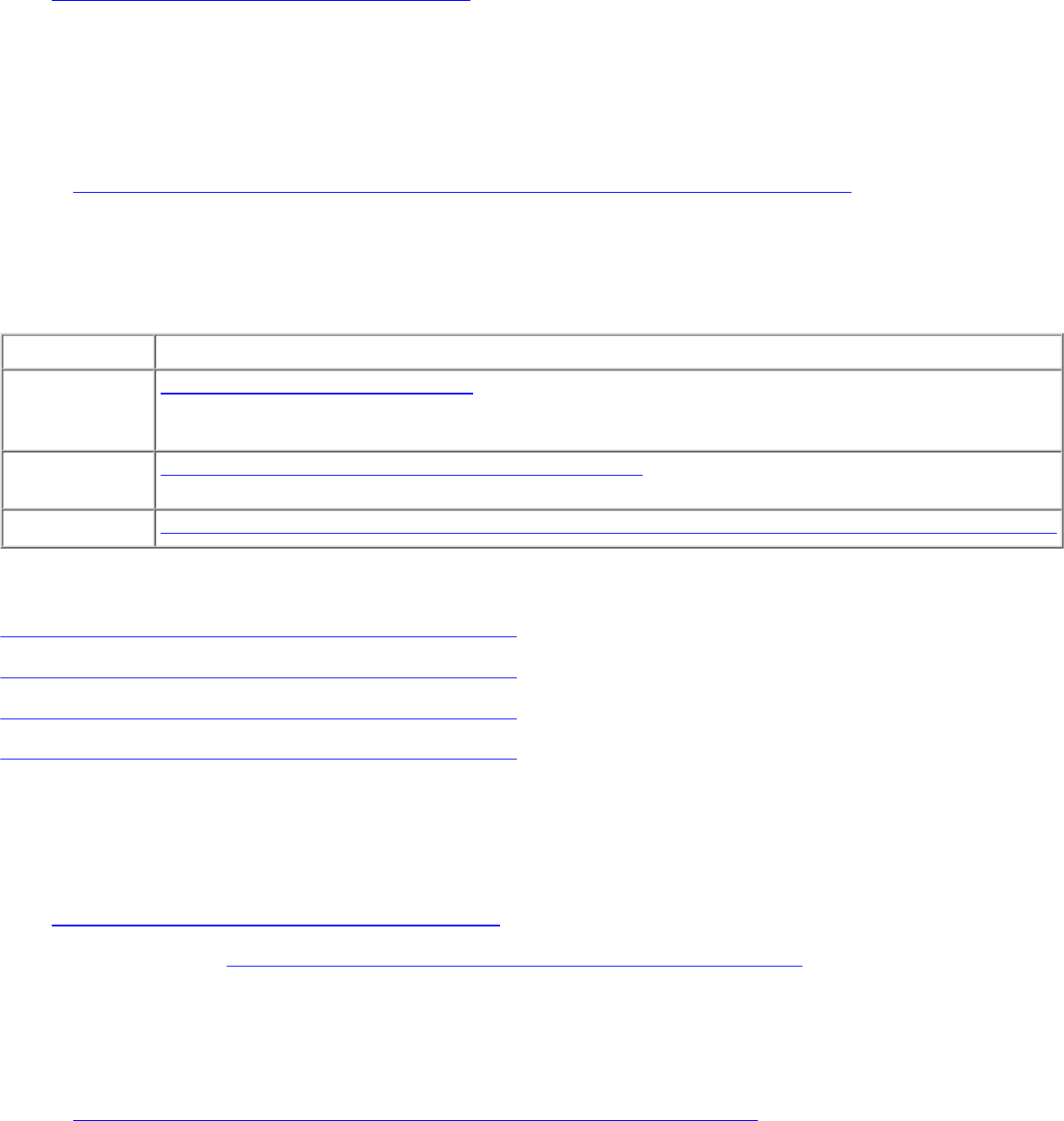

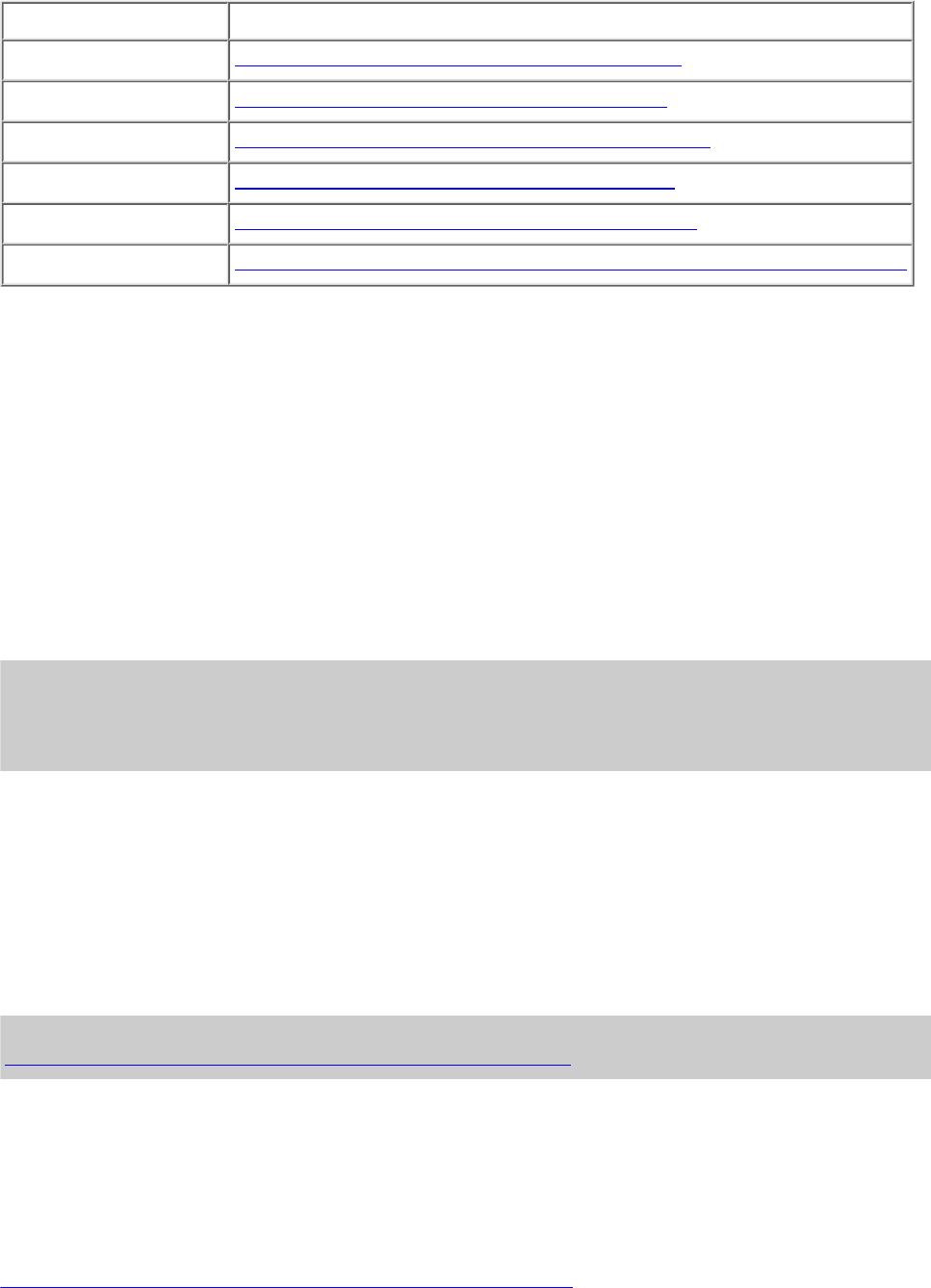

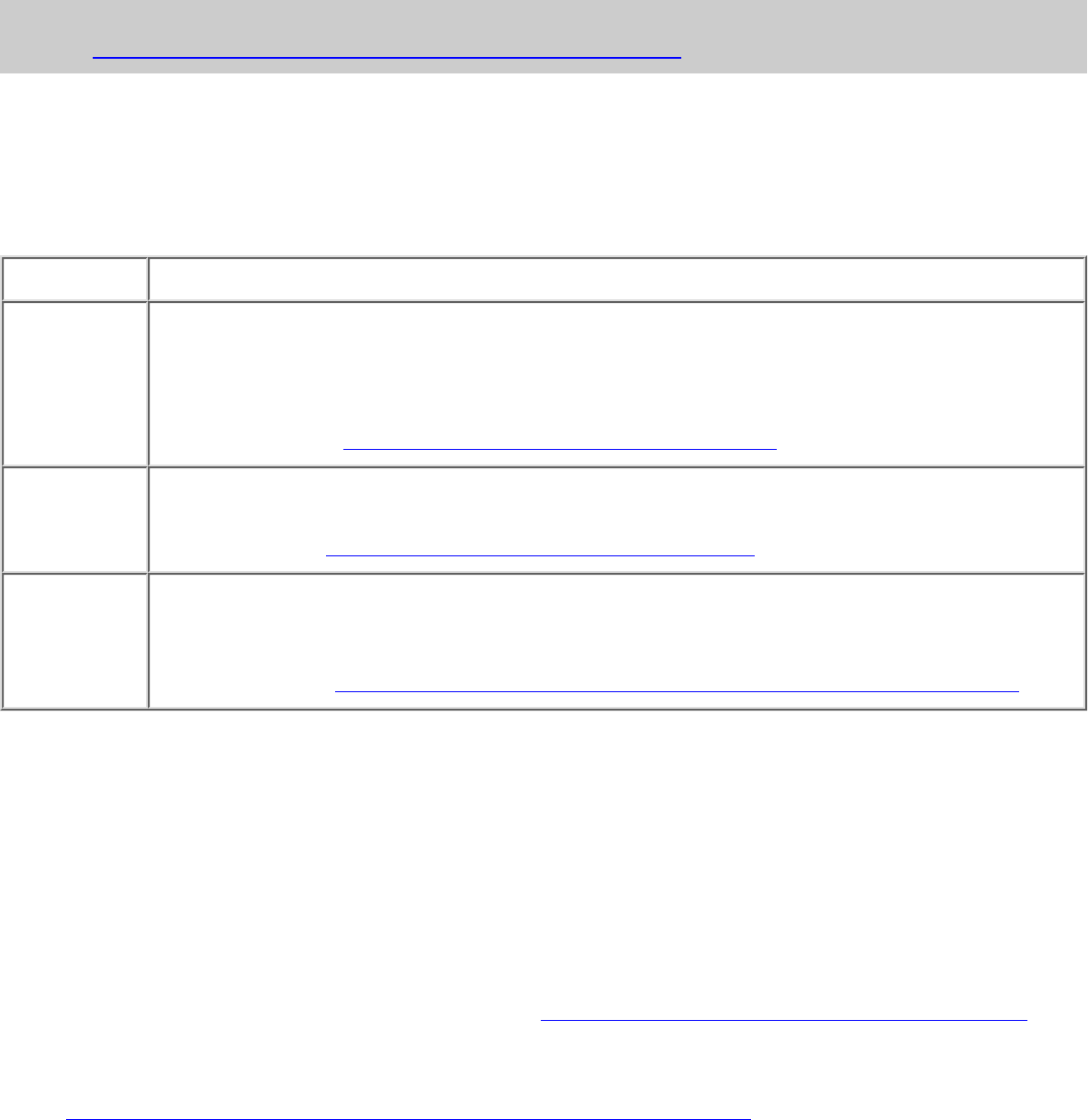

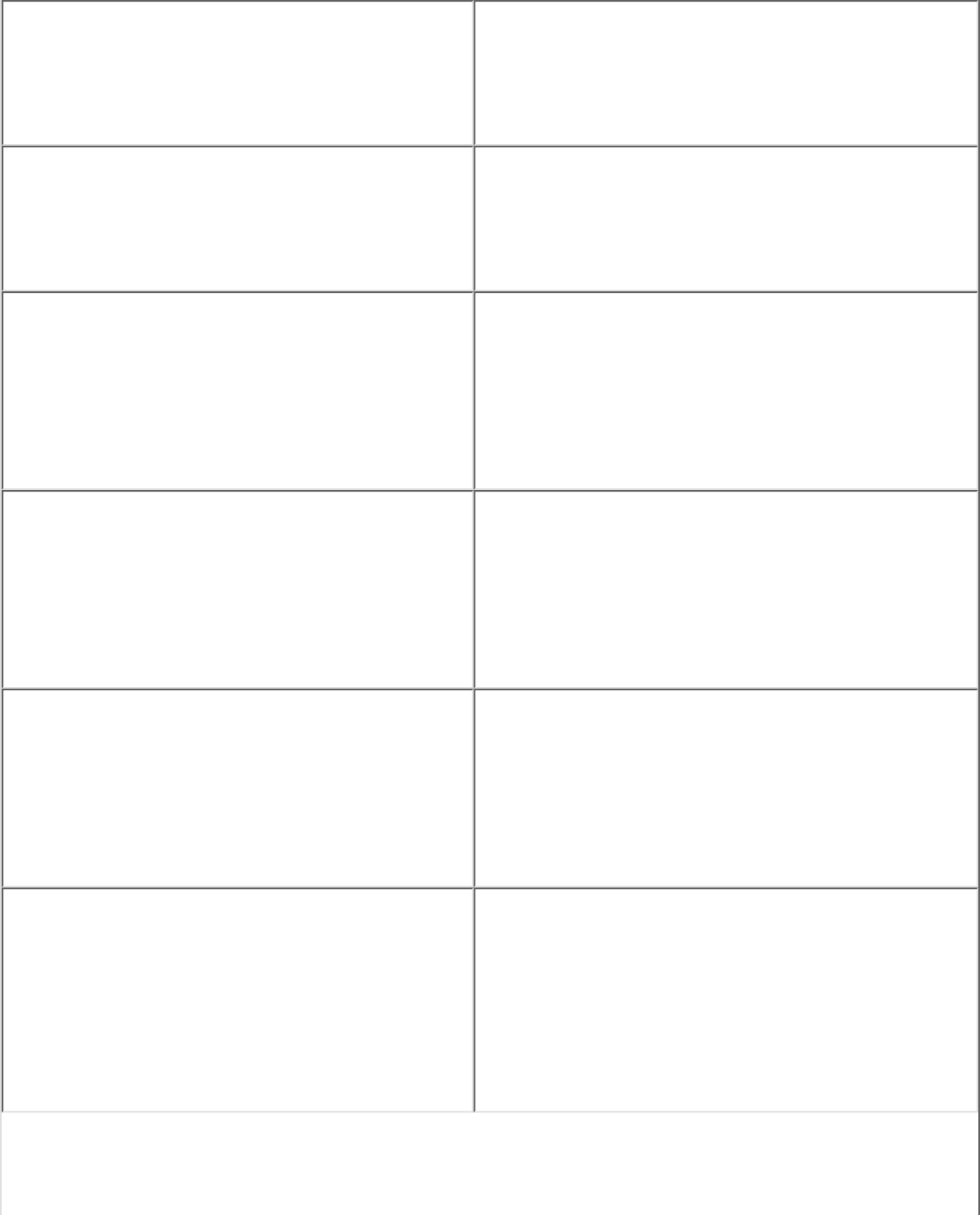

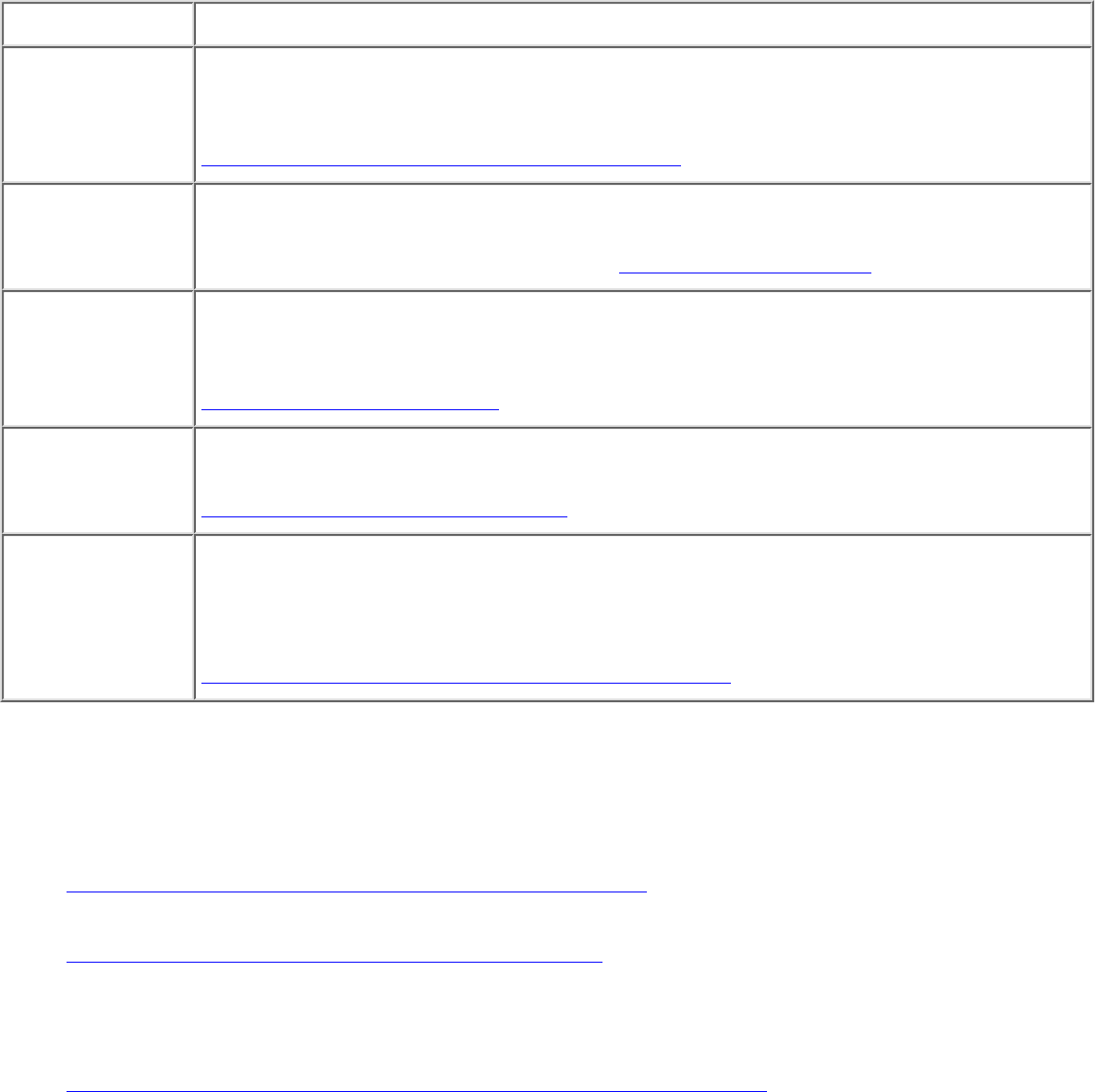

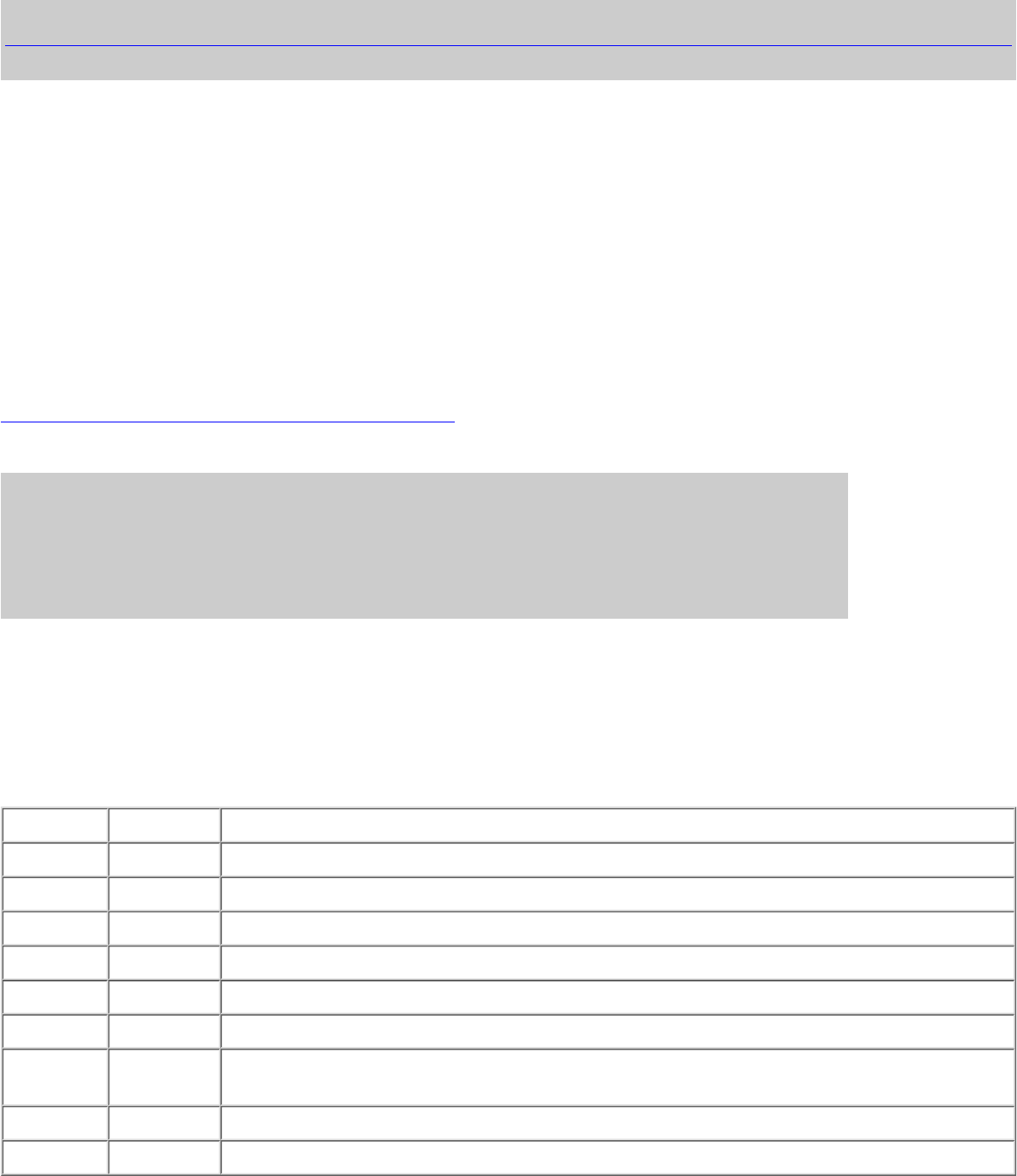

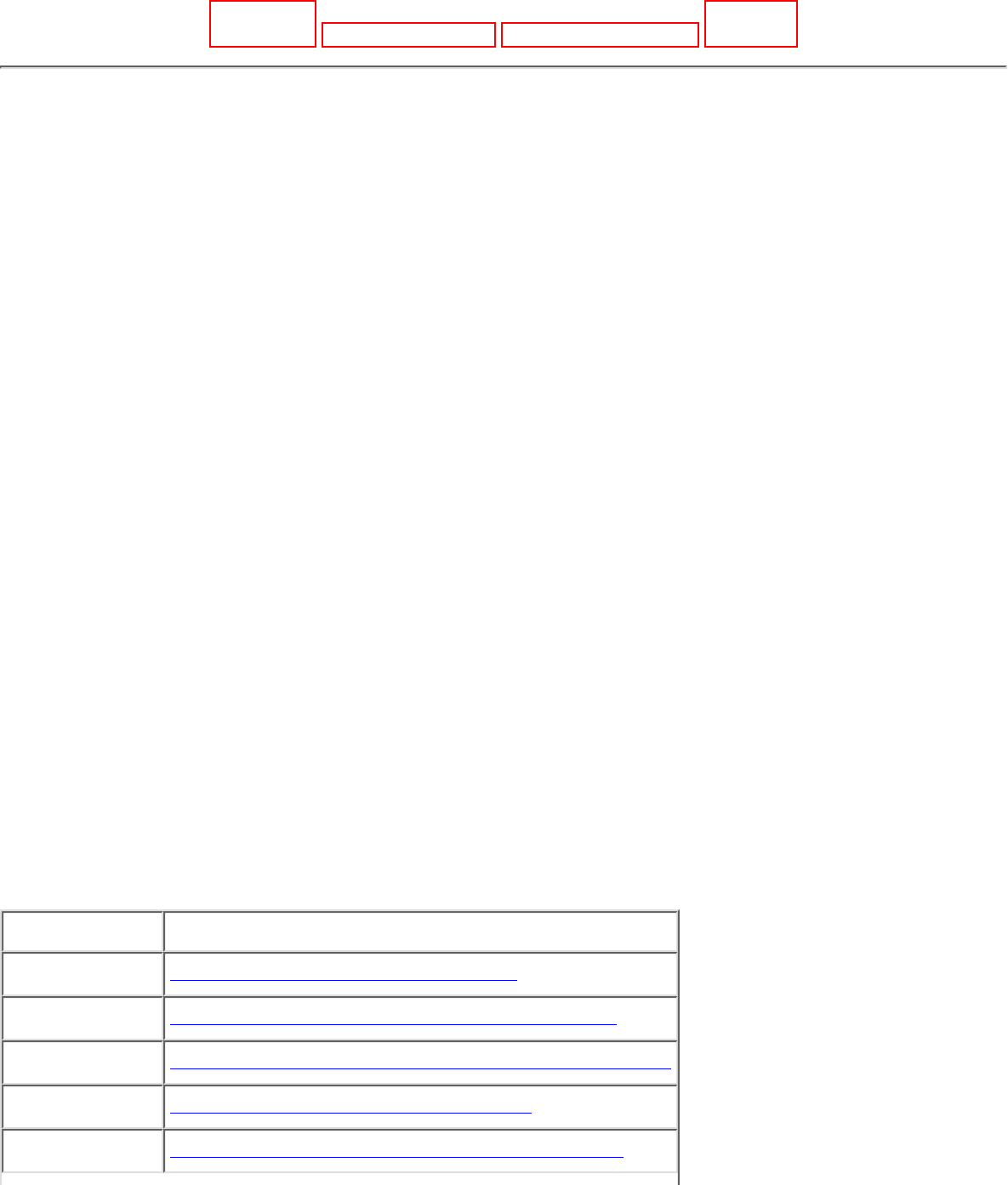

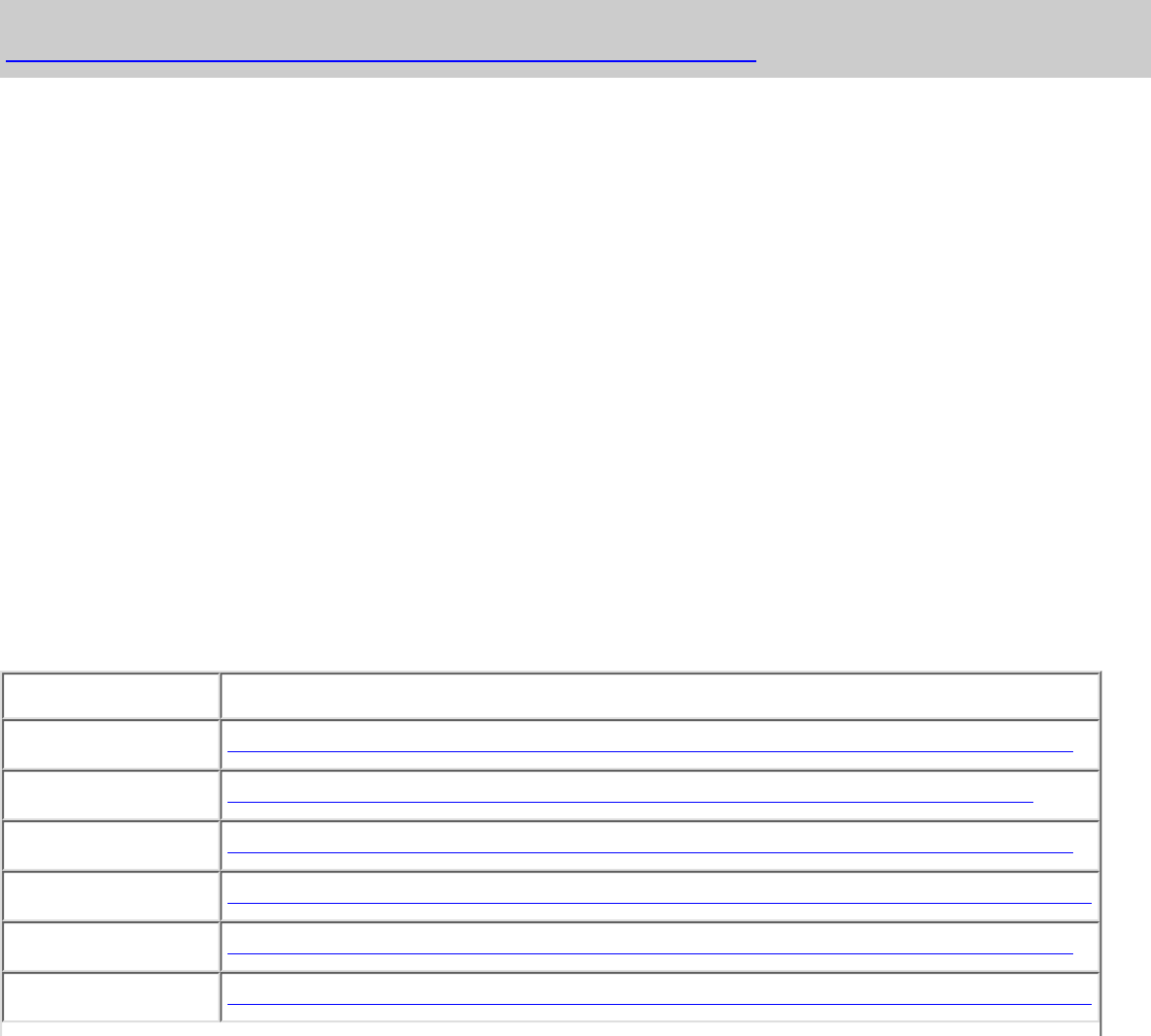

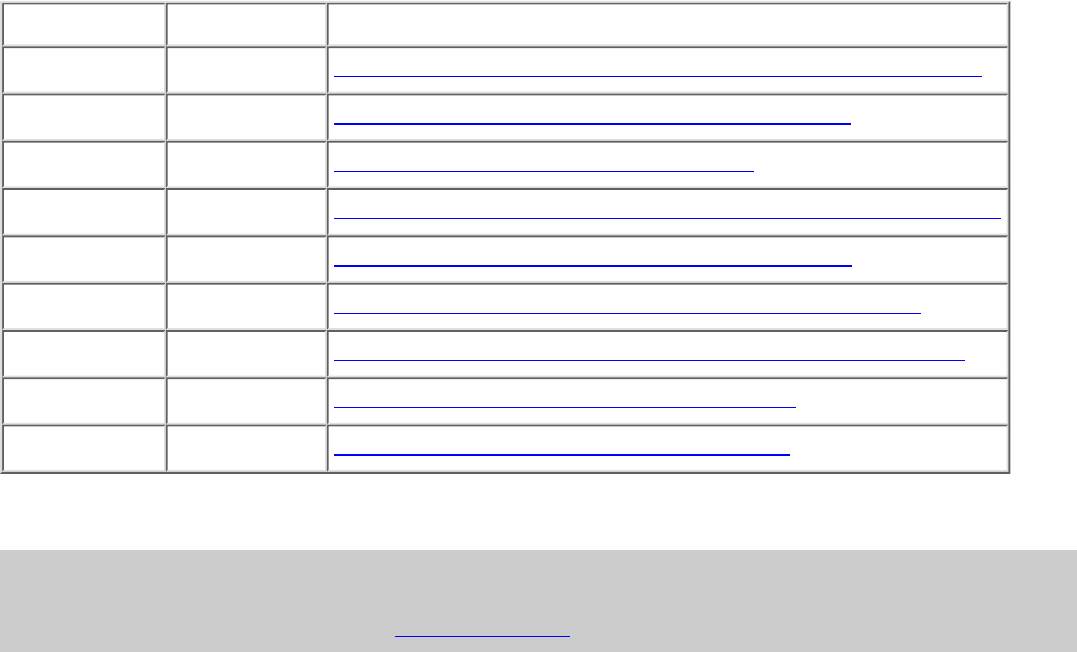

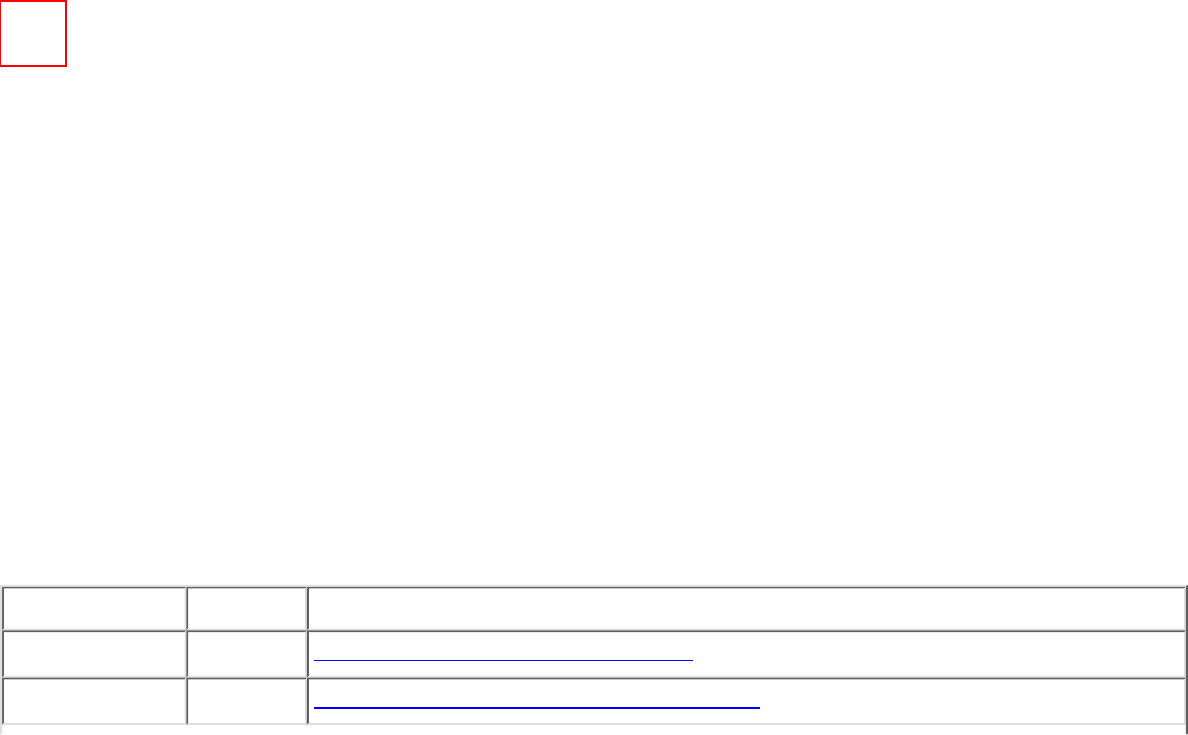

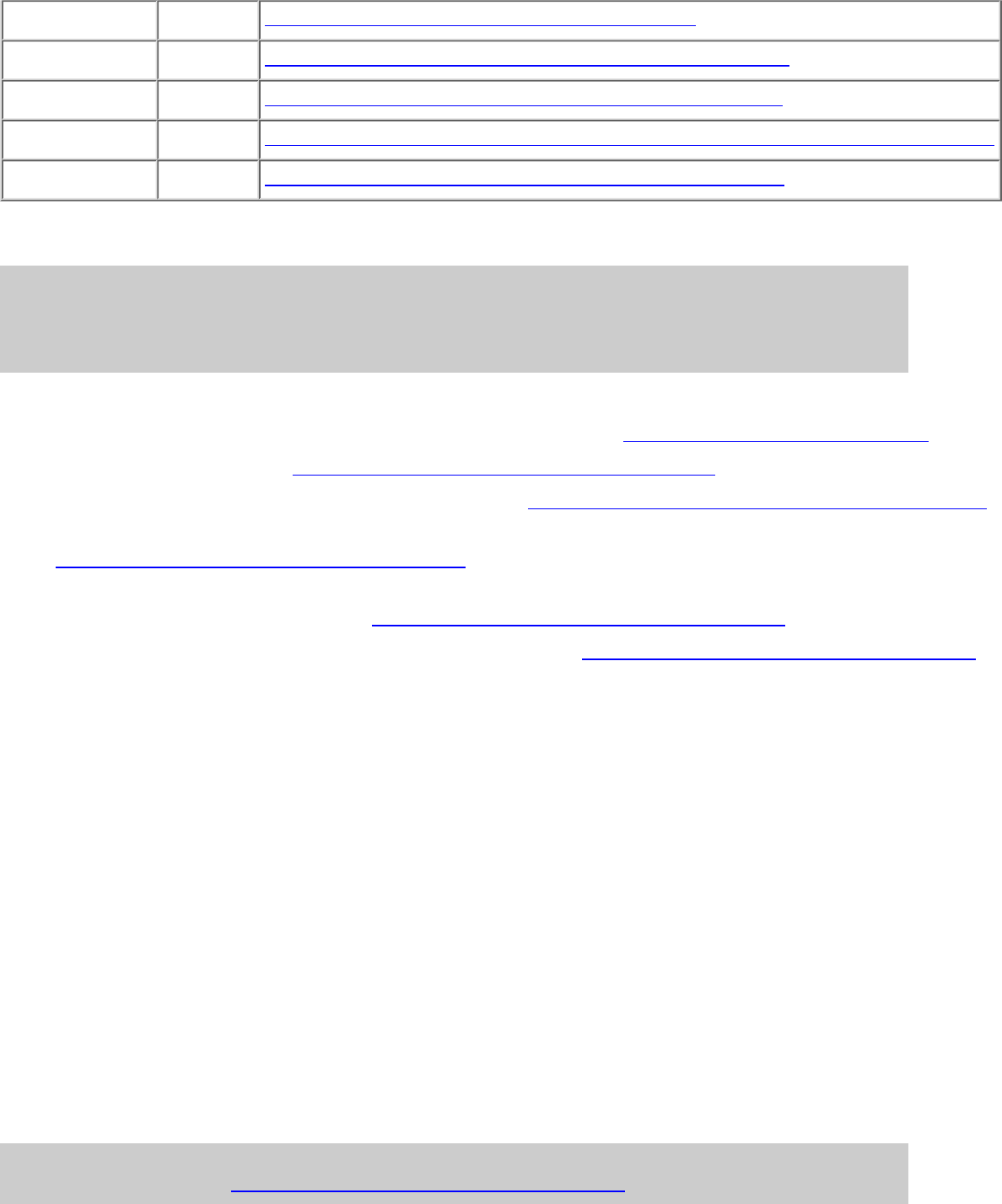

Tabelle 2.1: FTP-Clients für verschiedene Betriebssysteme

Client Betriebssystem URL

EmTec FTP OS/2 http://www.musthave.com/files/eftp502.zip

Fetch Macintosh http://www.dartmouth.edu/pages/softdev/fetch.html

FTPExplorer Windows http://www.ftpx.com/

FtpTool Linux http://rufus.w3.org/linux/RPM/openlinux/1.3/col/install/RPMS/ftptool-4.6-2.i368.html

Gibbon FTP OS/2 http://www.gibbon.com/catalog/catalog.html

Kftp BeOS http://www.efrei.fr/~pontier/projetbe/index.html

LLNLXDIR Linux http://bob.usuf2.usuhs.mil/aftp/pub/linux.html

NetFinder Macintosh http://www.ozemail.com.au/~pli/netfinder/

WS_FTP Windows http://www.ipswitch.com/

2.1.2 Archivierte Dateien

Wenn Sie Glück haben, haben Sie eine 1.5-Mbps-Verbindung zum Internet. Leider haben die meisten Anwender dies

nicht, sondern surfen mit einer 28.8- oder 33.6-Modem-Verbindung. Und mit dieser Übertragungsrate ist das Internet

geradezu erschütternd langsam. Files zum Herunterladen werden meistens komprimiert, d.h. verkleinert. Diese

komprimierten Files werden Archive oder archivierte Dateien genannt.

Archive werden durch Komprimierungspakete erzeugt. Leider gibt es kein Standard-Komprimierungsformat. Daher

kann es Schwierigkeiten geben, wenn mit einem Mac komprimierte Dateien auf einem IBM-kompatiblen Gerät

dekomprimiert werden sollen. Da viele der Online-Referenzen in diesem Buch archivierte Dateien enthalten, brauchen

Sie eine Applikation, die alle Archiv-Formate dekomprimieren kann. Tabelle 2.2 stellt Ihnen Internet-Adressen für

verschiedene Archivierungstools zur Verfügung.

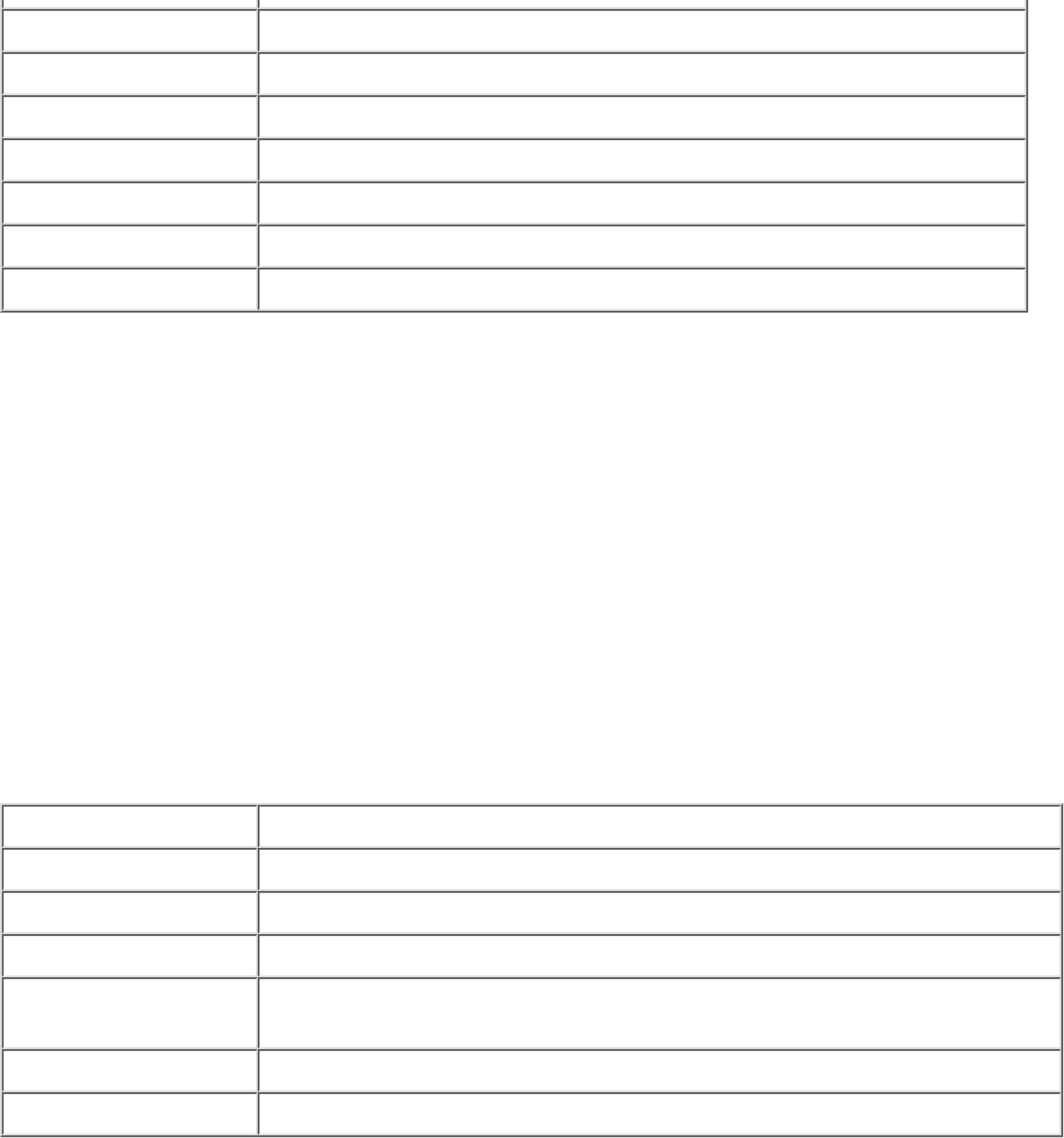

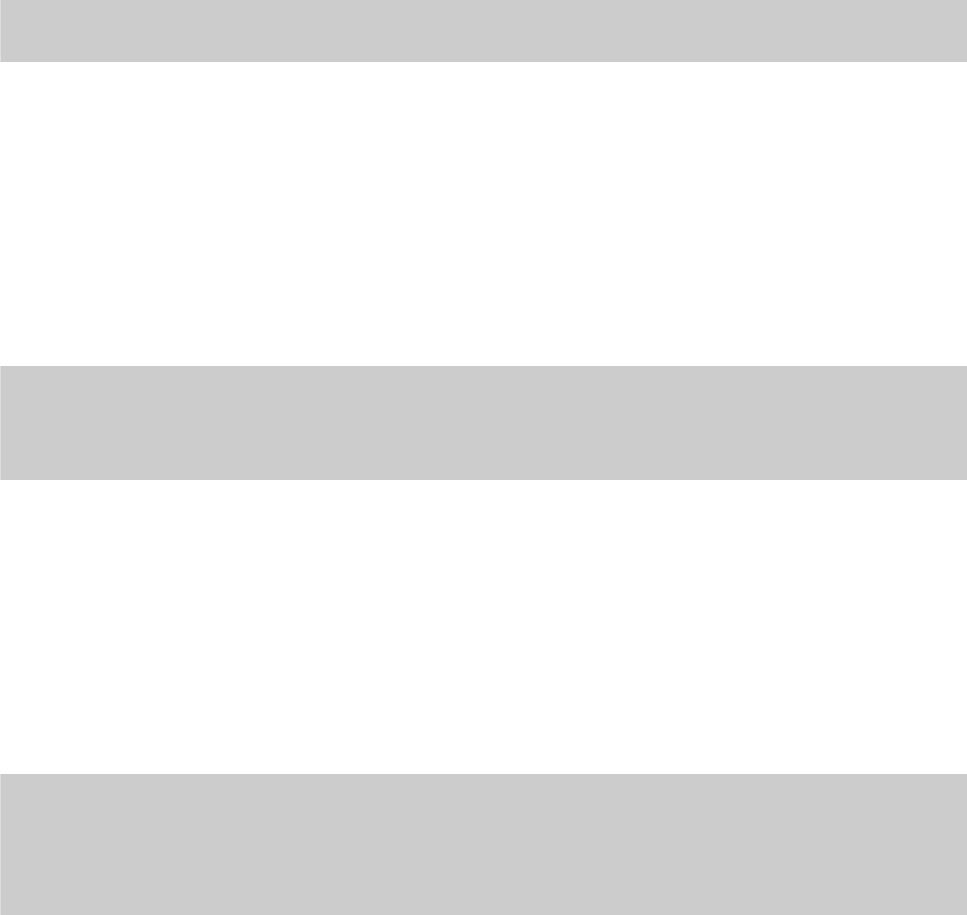

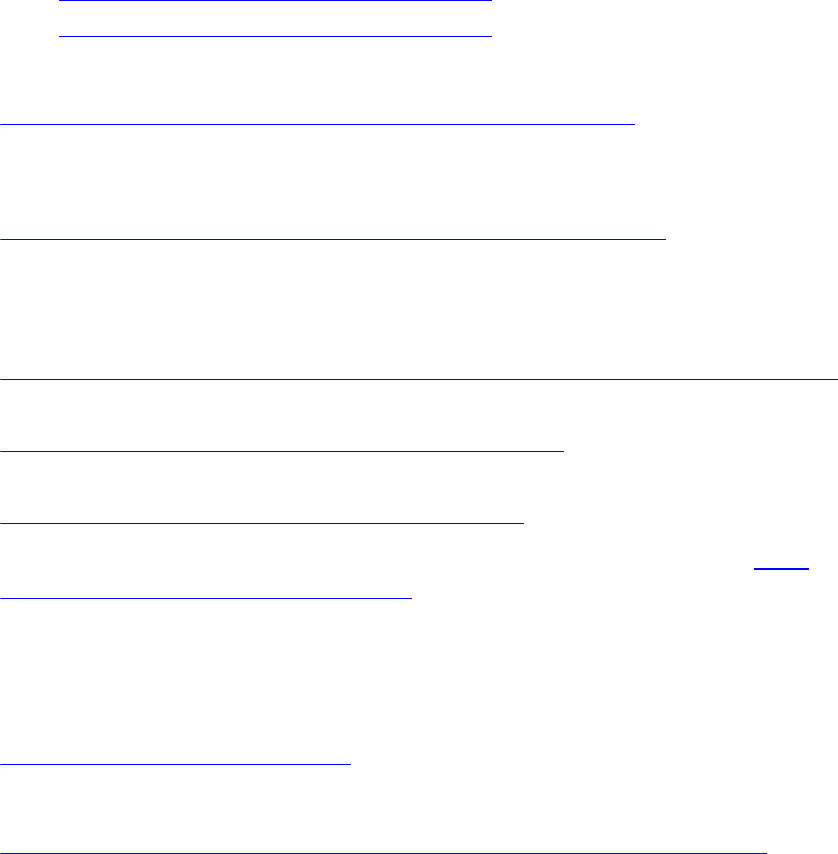

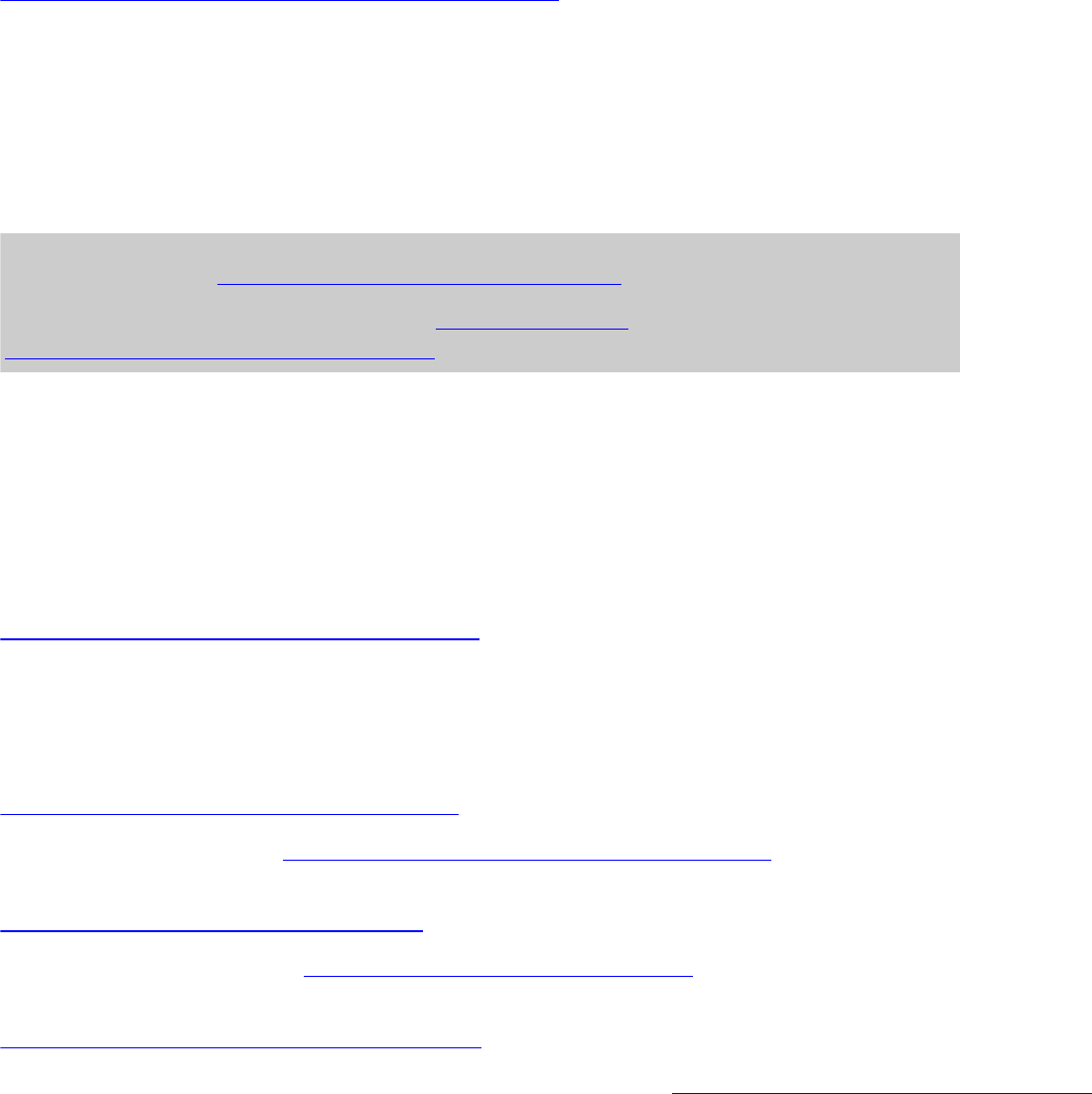

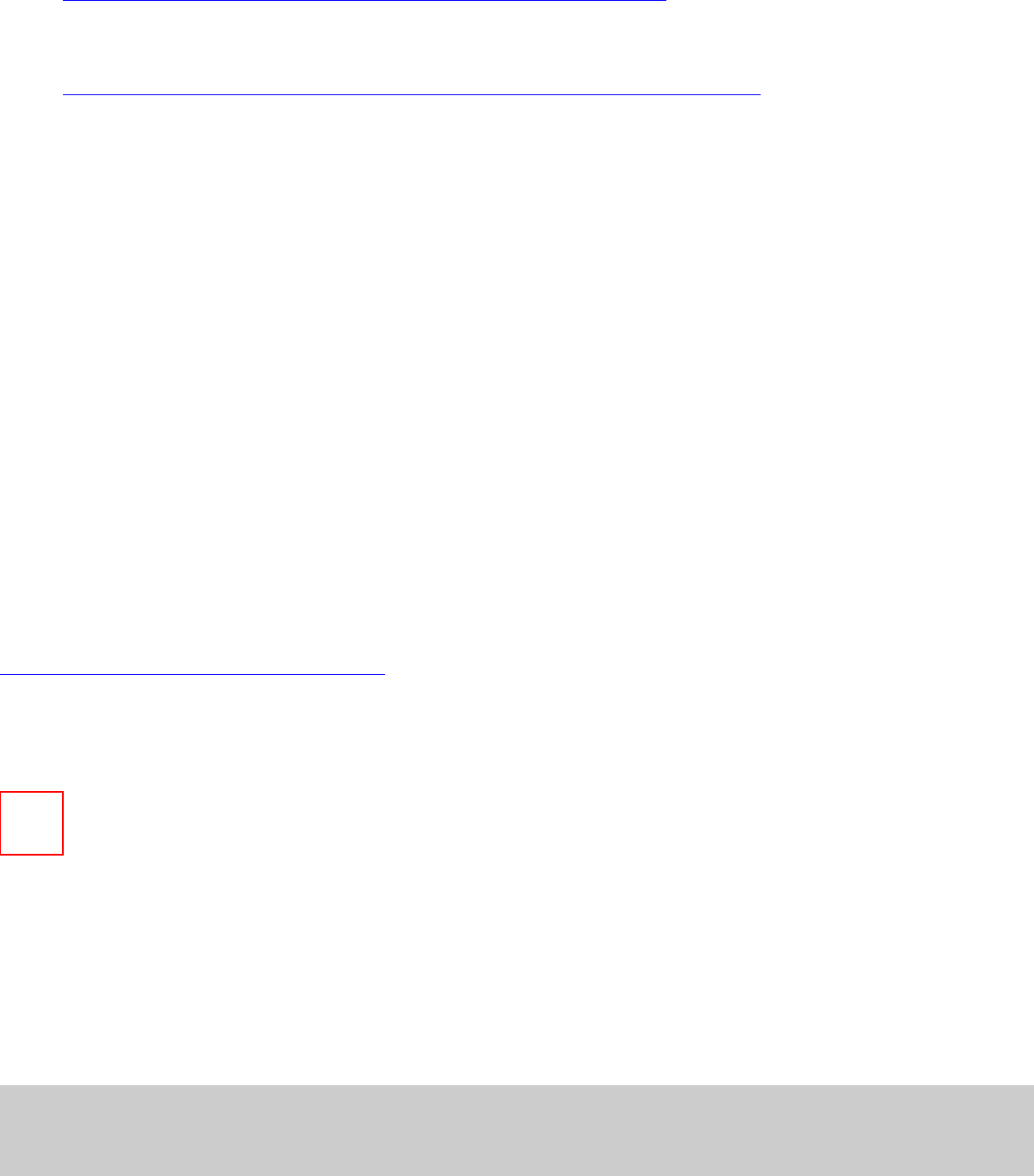

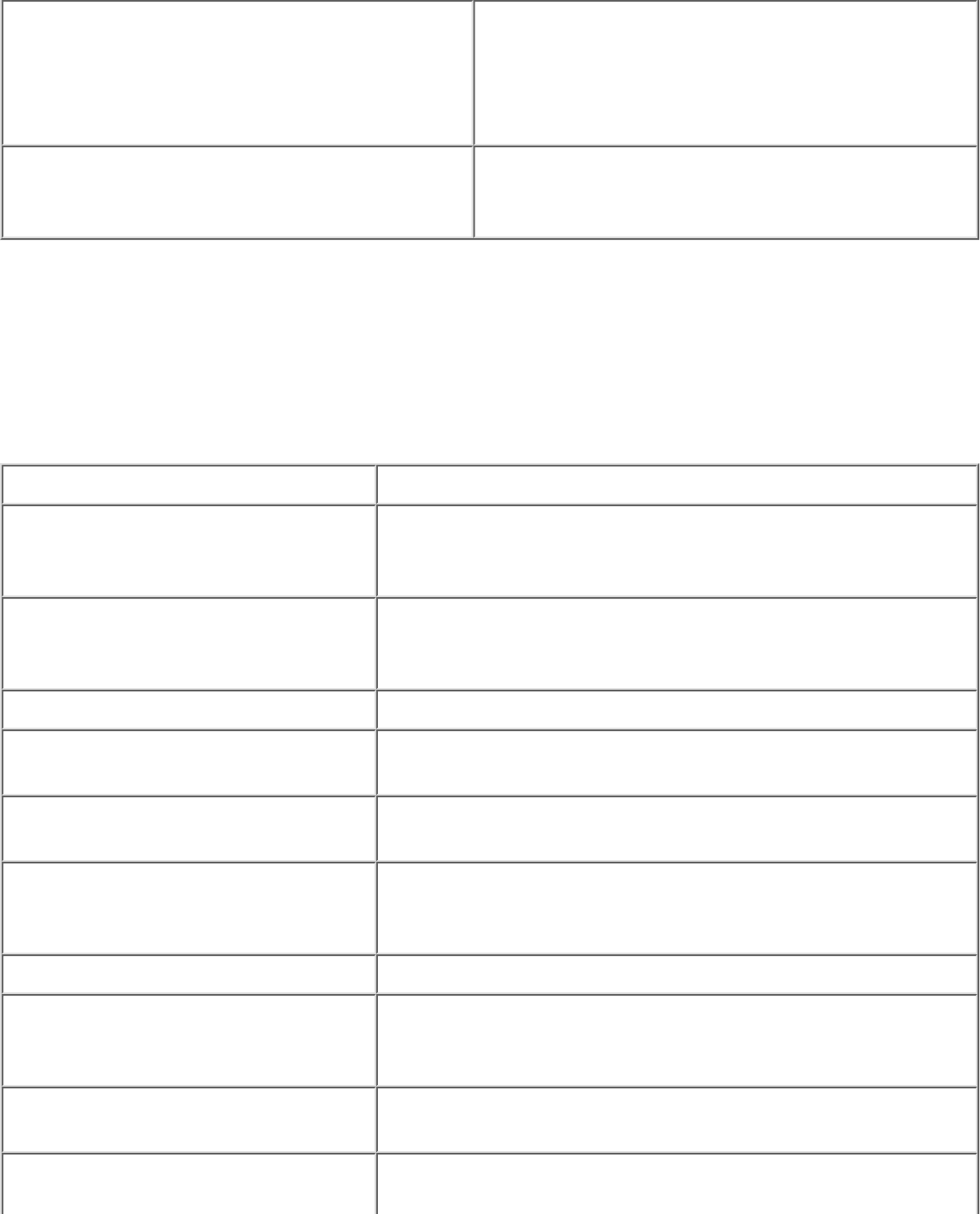

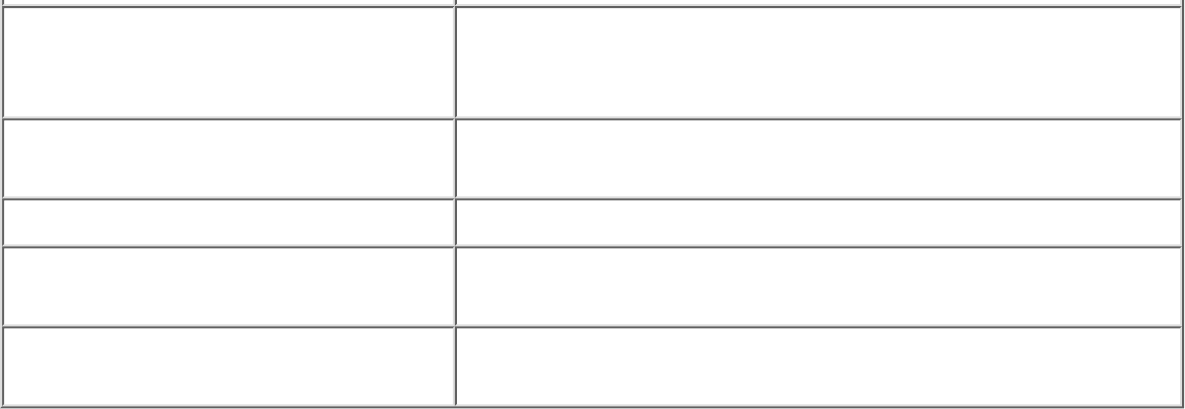

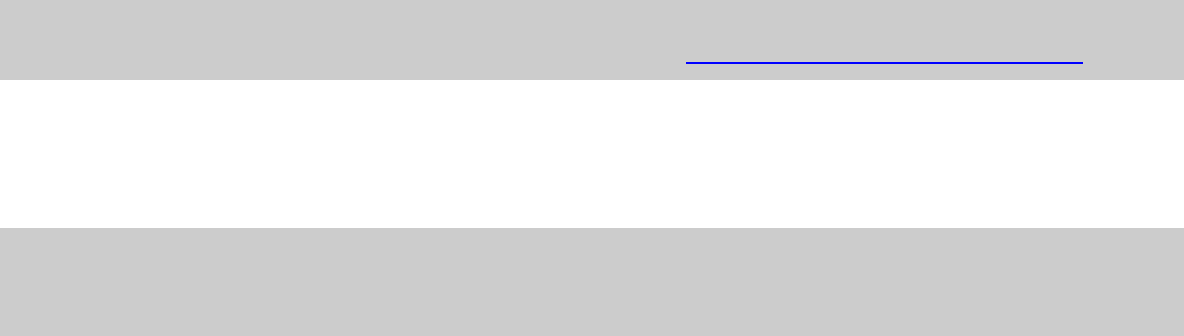

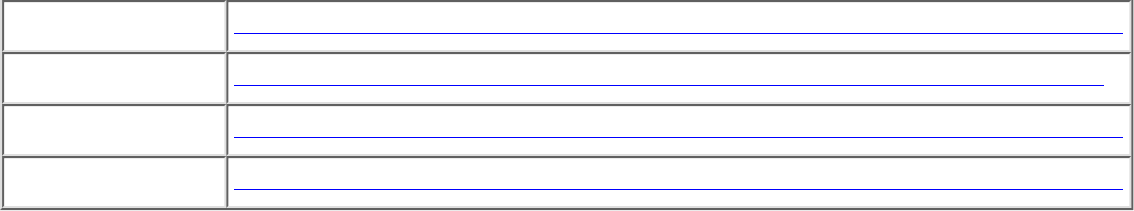

Tabelle 2.2: Die beliebtesten Archivierungs-Utilities

Utility Plattform Beschreibung und URL

Winzip Windows Winzip dekomprimiert die folgenden Archiv-Formate: ARC, ARJ, BinHex, gzip, LZH,

MIME, TAR, Unix compress und Unencode. Winzip gilt als Industriestandard für

Windows-Plattformen. Es ist erhältlich unter: http://www.winzip.com/.

Zip98Plus Windows Zip98Plus dekomprimiert die folgenden Archiv-Formate: ARC, ARJ, ARJSFX, CAB, GZIP,

LHA, LHASFX, RAR, TAR, ZIP, ZIPSFX und ZOO. Zip98Plus bekommen Sie unter:

http://www.zip98.base.org/zip98.exe.

StuffIt Macintosh StuffIt dekomprimiert die folgenden Archiv-Formate: ARC, ARJ, BinHex, gzip, Macbinary,

StuffIt, Uuencoded und ZIP. StuffIt ist erhältlich unter:

http://www.aladdinsys.com/expander/index.html.

Zum Aufbau des Buches

file:///d|/cool stuff/old/hack/kap02.htm (2 von 7) [19.04.2000 21:14:06]

2.1.3 Formate für Text-Dateien

Als ich die Informationen für dieses Buch zusammentrug, bemühte ich mich, möglichst nur solche Websites zu finden,

die HTML-Dokumente anbieten. Dies war jedoch nicht immer möglich. Glücklicherweise stellen die meisten Autoren

im Web ihre Dokumente heute im PDF-Format zur Verfügung, ein neues architekturneutrales Dokumentformat von

Adobe. Alles, was Sie brauchen, um ein PDF-Dokument lesen zu können, ist ein PDF-Reader für Ihre Plattform.

Hinweis:

PDF steht für Portable Document Format. Nach jahrelangen Forschungsarbeiten entwickelte Adobe

PDF und reagierte damit auf den Bedarf für eine universelle Satztechnik. PostScript war der Vorgänger

von PDF und sehr mächtig. Einige PostScript-Dokumente brauchen jedoch einen PostScript- Drucker.

PDF behebt dieses Problem.

Sie werden sich sicher fragen, warum nicht alle allgemeinen und technischen Berichte in ASCII geschrieben werden.

ASCII ist immerhin allgemein anerkannter Standard und wird auf jeder Plattform problemlos gelesen. Der Grund ist

folgender: In ASCII-Text-Dokumente können keine Diagramme, Skizzen oder Fotos eingefügt werden. Da viele

technische Berichte aber Diagramme beinhalten, eignet ASCII sich schlecht für diese Aufgabe.

Sie werden sich sicher auch fragen, warum all diese Berichte nicht in HTML geschrieben werden (besonders, weil jeder

im Internet HTML lesen kann). Es gibt mehrere Gründe. Erstens haben zwar die HTML-Spezifikationen in den letzten

Jahren große Fortschritte gemacht, aber die meisten HTML-Pakete halten sich nicht strikt an diese Standards und

HTML-Autoren müssen diese nicht zwingerderweise einhalten. HTML sieht nicht auf allen Plattformen, ja nicht einmal

in allen Browsern gleich aus. Ein anderer wichtiger Grund ist, daß das Schreiben in HTML Kenntnisse von

HTML-Befehlen voraussetzt. Die Autoren technischer Berichte haben in der Regel nicht die Zeit, sich diese Kenntnisse

anzueignen. Natürlich existieren WYSIWYG(What you see is what you get)-HTML-Editoren, aber sich in die

Benutzung derselben einzuarbeiten, ist zeitaufwendiger, als ein Dokument in der bevorzugten Textverarbeitung zu

schreiben. (Einige Fortschritte wurden mit Export-Filtern gemacht. PageMaker und Microsoft Word z.B. ermöglichen

den Export von Dokumenten nach HTML. Aber diese Filter sind nicht perfekt und es gibt keine Garantie, daß das

Dokument genauso herauskommt, wie es erstellt wurde.)

Sie müssen darauf vorbereitet sein, verschiedene Dateiformate zu verarbeiten. Das ist leichter, als es klingt. Die meisten

kommerziellen Textverarbeitungshersteller sind sich dieser Situation bewußt. Sie stellen daher Reader für die

Öffentlichkeit zur Verfügung. Reader sind Programme, die ein Dokument lesen können, das in diesem oder jenem

Format geschrieben wurde. (Zum Beispiel produziert Adobe einen PDF-Reader und Microsoft einen Word-Reader.)

Reader sind im allgemeinen frei erhältlich. Tabelle 2.3 stellt eine Liste von Internet- Adressen für

Textverarbeitungs-Reader zur Verfügung.

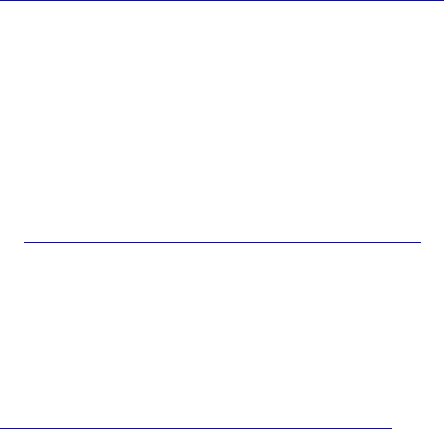

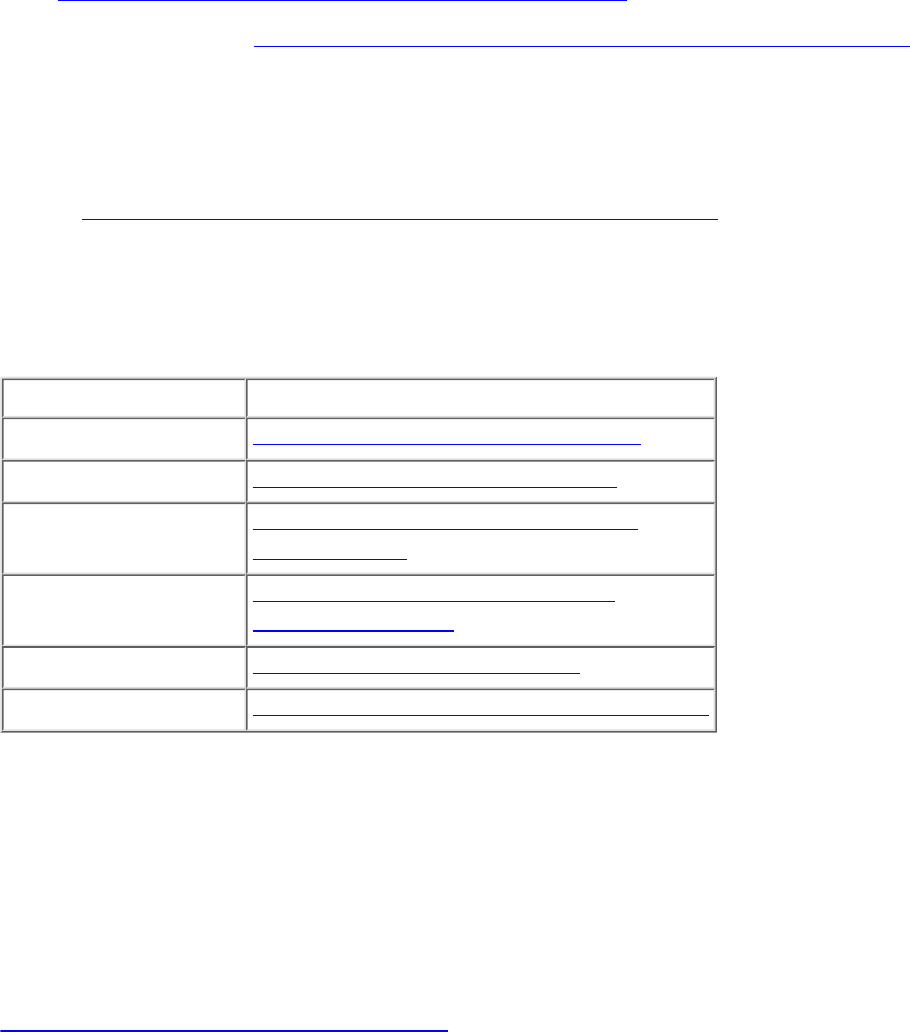

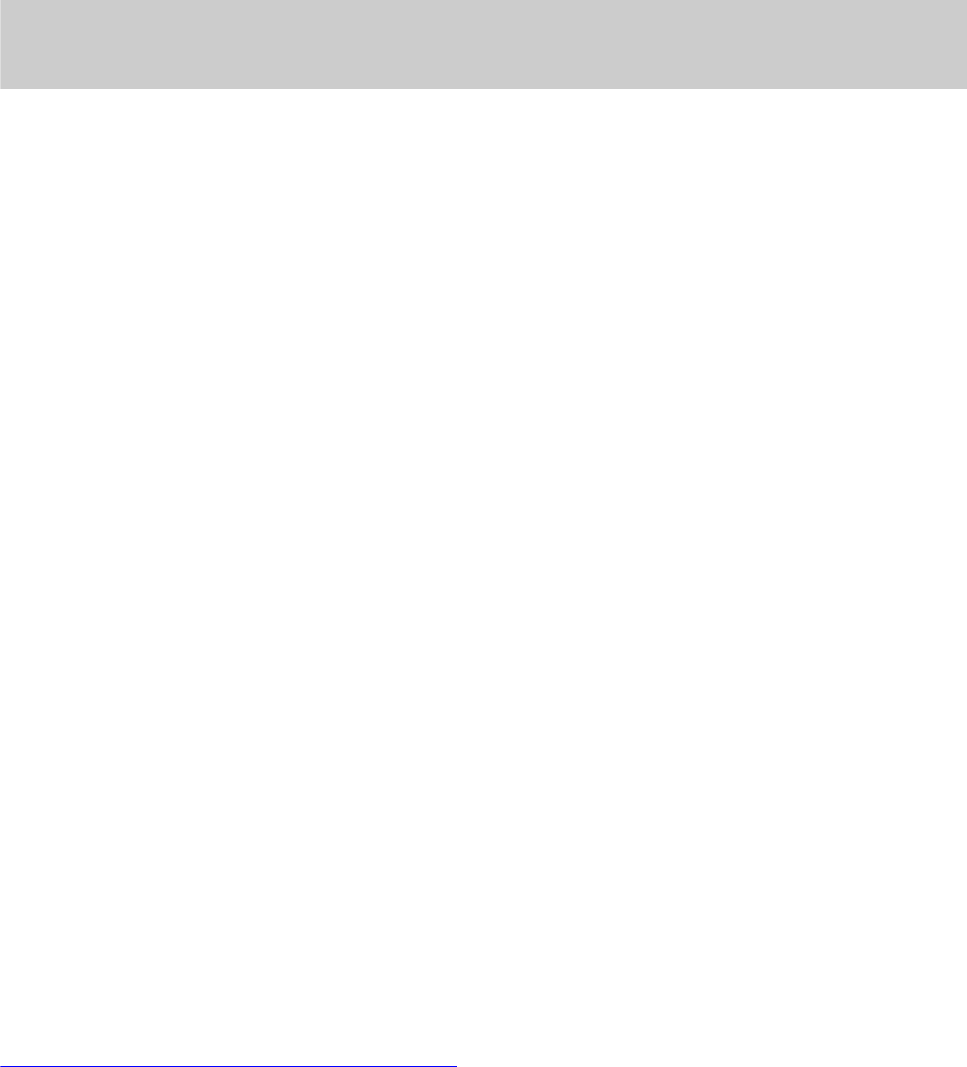

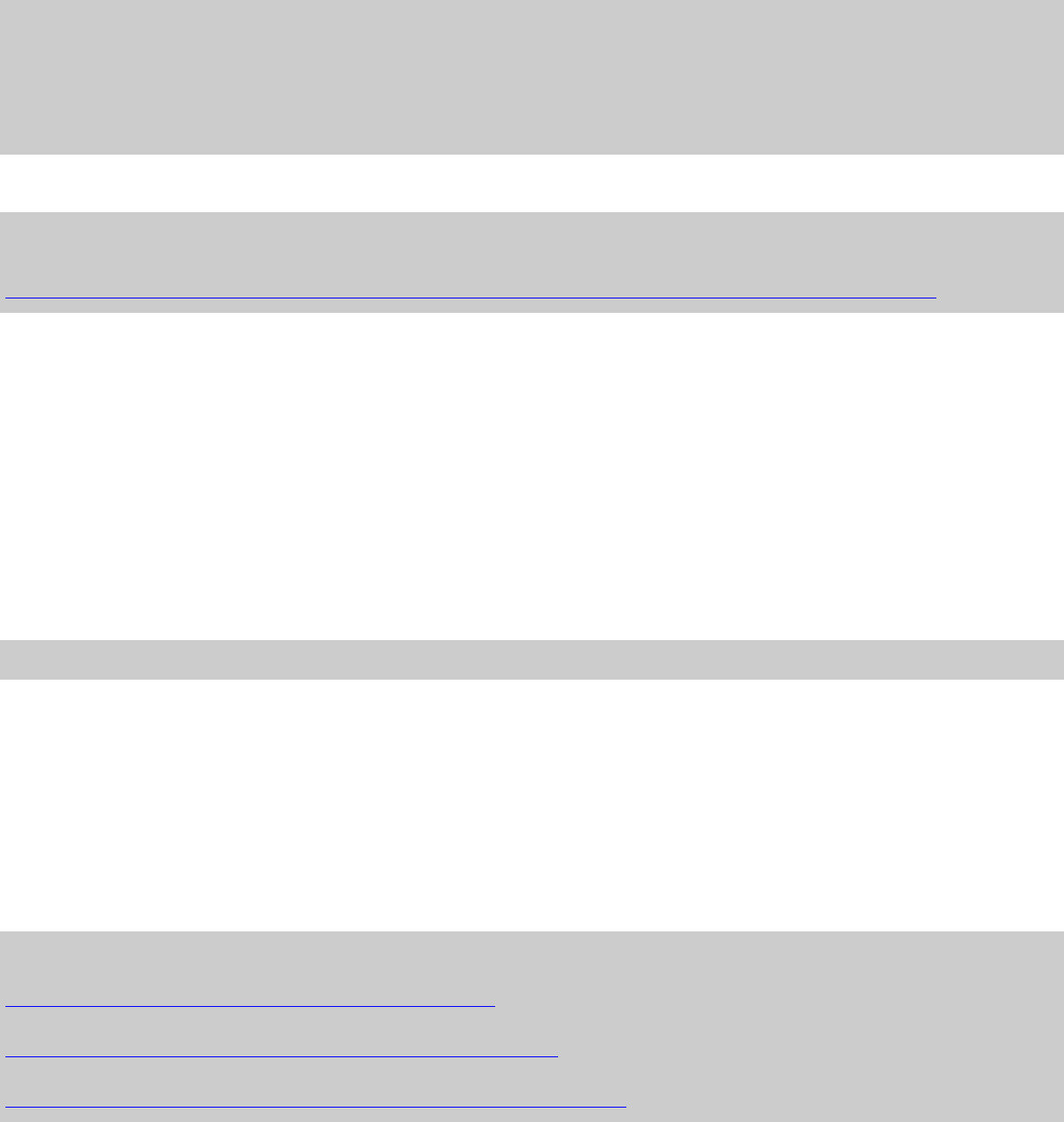

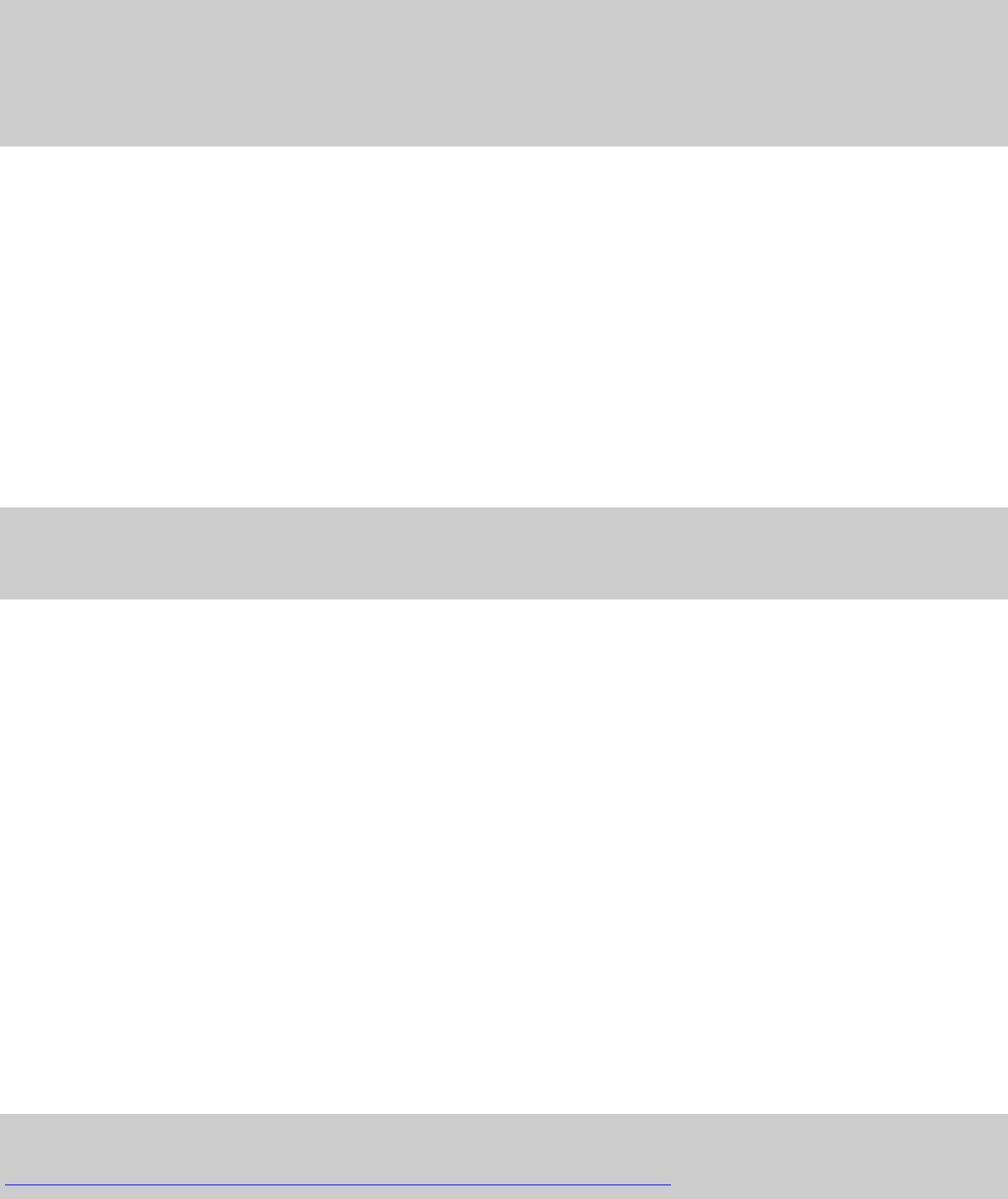

Tabelle 2.3: Reader für die beliebtesten Textverarbeitungsformate

Reader Beschreibung und URL

Adobe Acrobat Der Adobe-Acrobat-Reader entschlüsselt PDF-Dateien. Der Acrobat-Reader steht für DOS,

Windows, Windows 95, Windows NT, Unix, Macintosh und OS/2 zur Verfügung. Erhältlich ist er

unter: http://www.adobe.com/supportservice/custsupport/download.html.

GSView GSView ist ein Utility, das PostScript-Dateien (*.PS) liest. GSView gibt es für Linux, Unix, OS/2,

Windows, Windows 3.11, Windows 95 und Windows NT. Sie bekommen es unter

http://www.cs.wisc.edu/~ghost/gsview/index.html.

Word Viewer Word Viewer liest Dateien, die mit Microsoft Word formatiert wurden (*.DOC). Word Viewer gibt

es für Windows (16 Bit) und Windows 95/NT. Erhältlich sind beide Versionen unter:

http://www.asia.microsoft.com/word/internet/viewer/viewer97/default.htm.

Zum Aufbau des Buches

file:///d|/cool stuff/old/hack/kap02.htm (3 von 7) [19.04.2000 21:14:06]

PowerPoint

Viewer Der PowerPoint Viewer ermöglicht das Ansehen von Präsentationen, die mit Microsoft PowerPoint

erstellt wurden (*.PPT). PowerPoint Viewer für Windows 95 gibt es unter

http://www.gallaudet.edu/~standard/presentation/pptvw32.exe.

2.1.4 Programmiersprachen

Viele Links in diesem Buch führen Sie zu Source-Codes. Ein Source-Code ist der rohe Programmier-Code, der -

kompiliert oder interpretiert - ein funktionierendes Computer-Programm ergibt. Um Nutzen aus Source-Codes zu

ziehen, brauchen Sie die entsprechenden Compiler oder Interpreter. Diese Tools und die Adressen, unter denen Sie sie

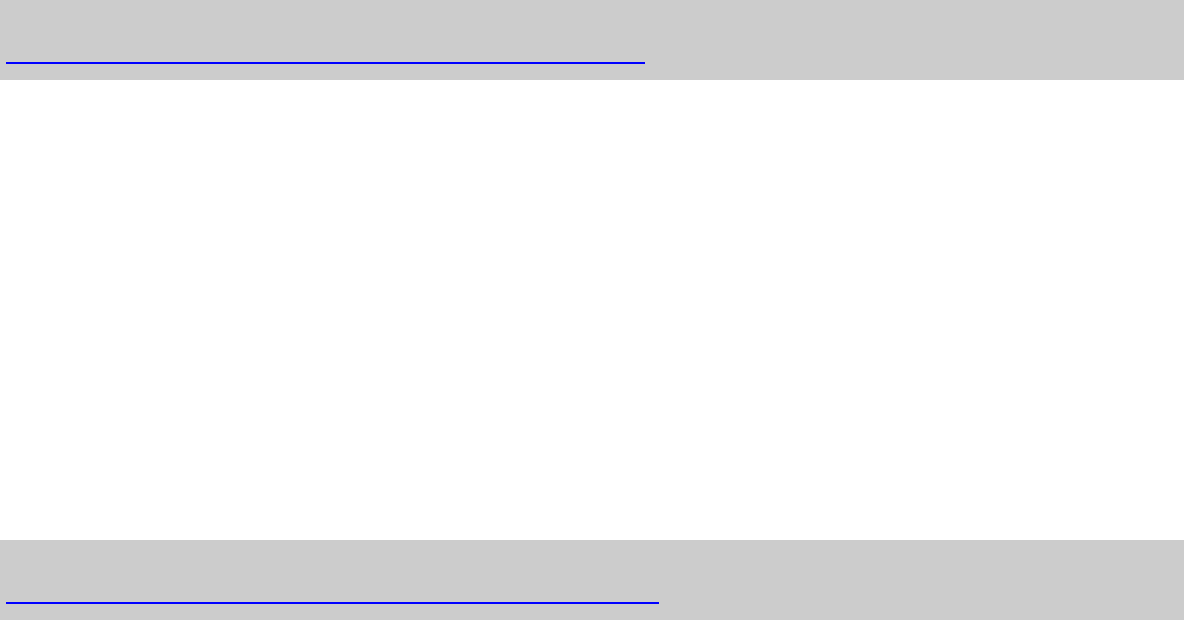

bekommen, sind in Tabelle 2.4 aufgelistet.

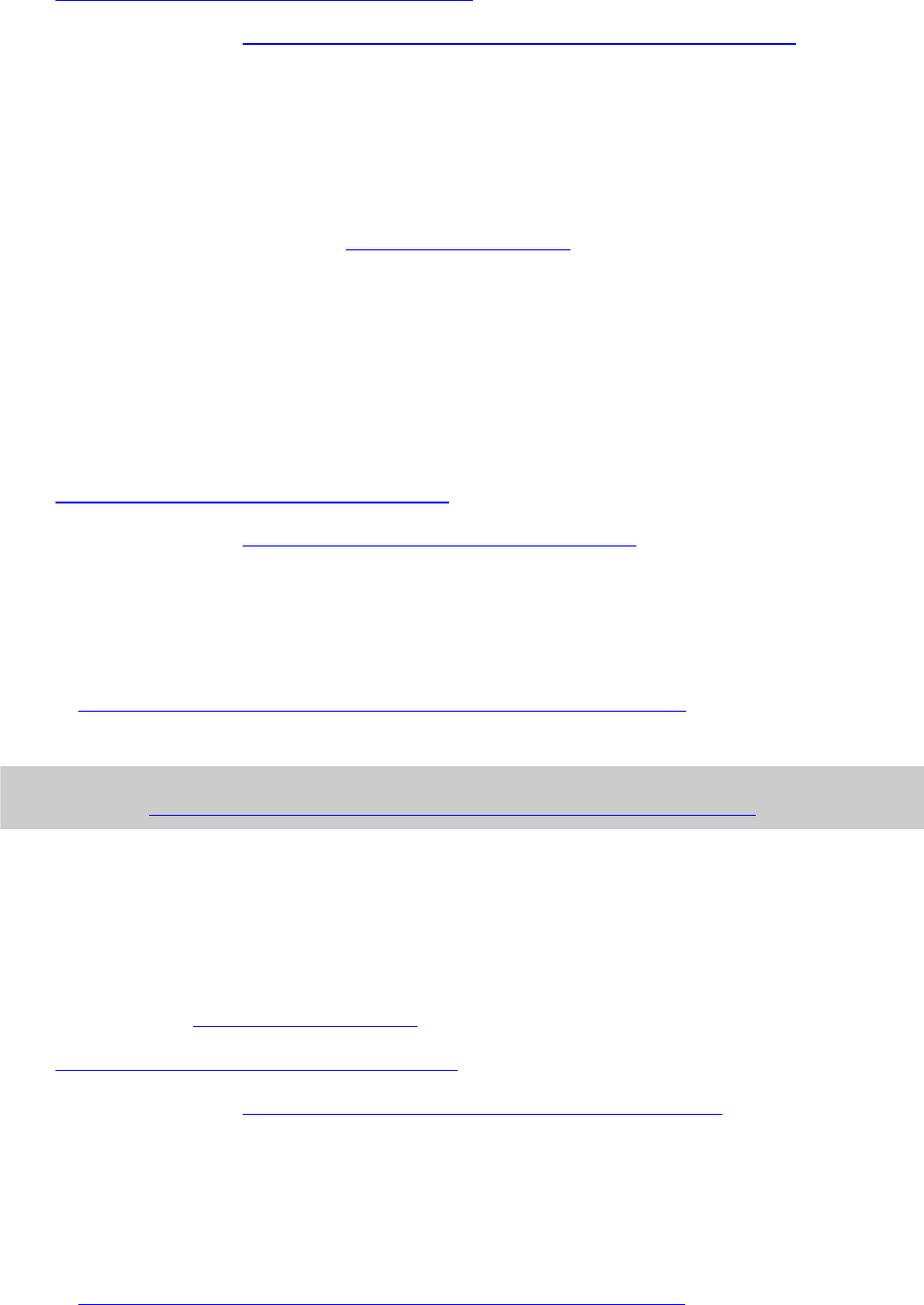

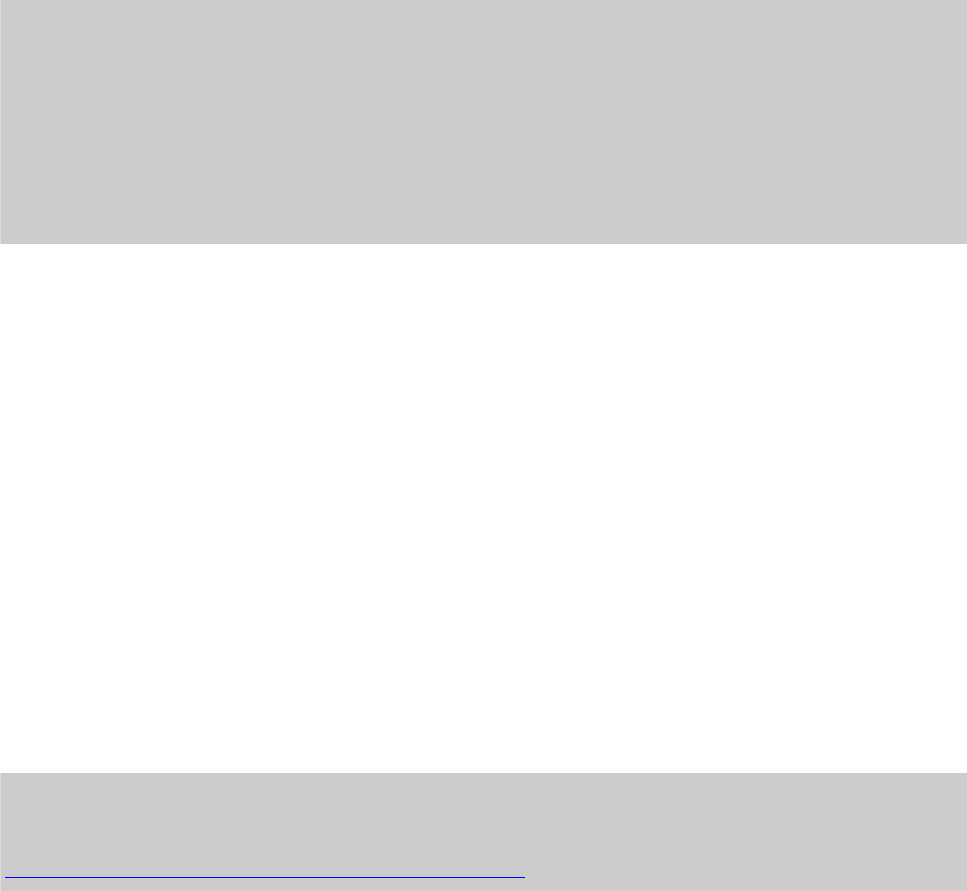

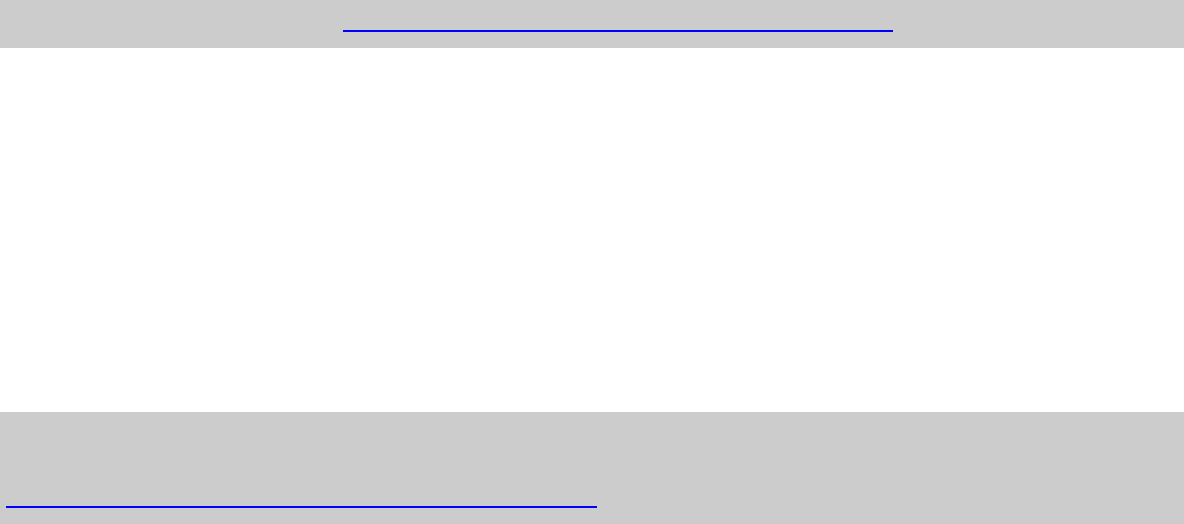

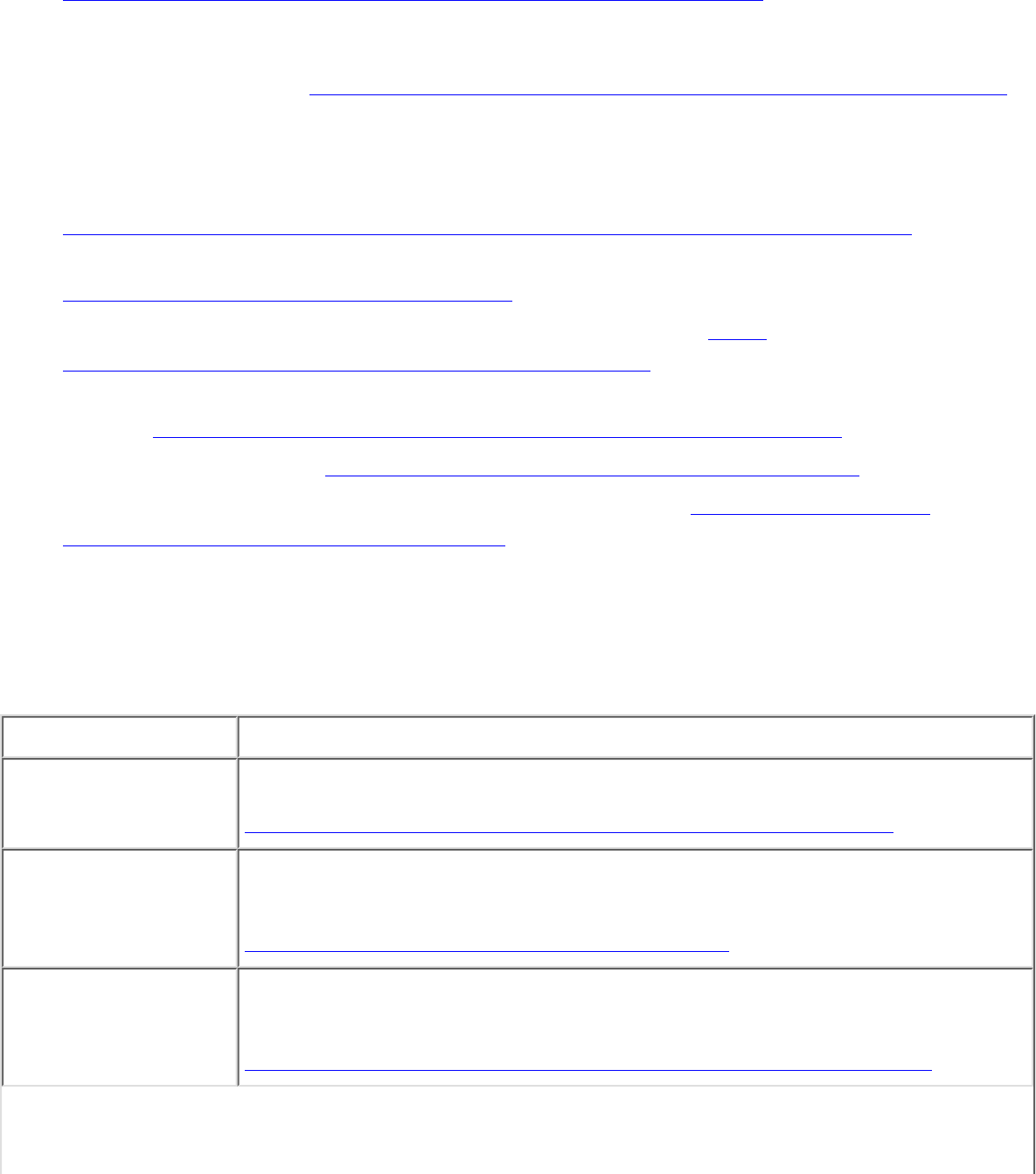

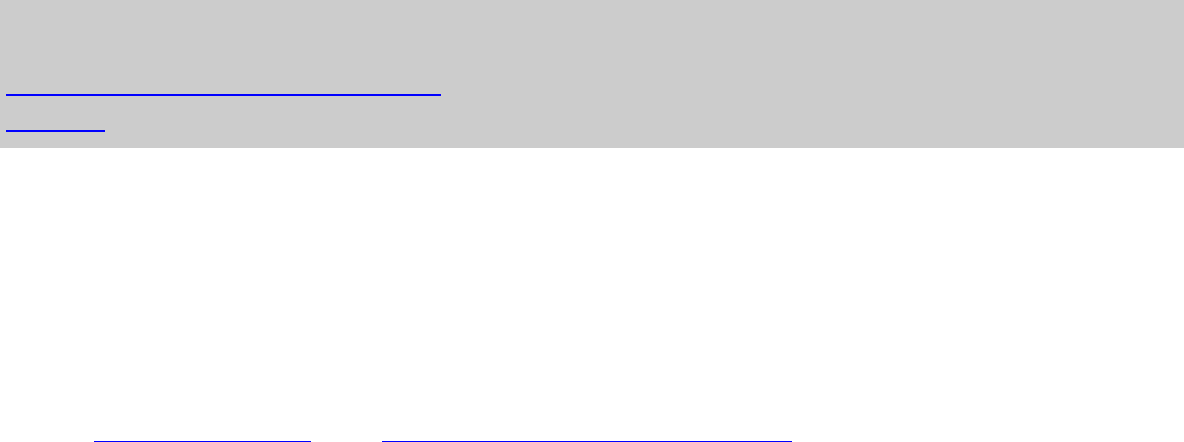

Tabelle 2.4: Compiler und Interpreter

Tool Beschreibung und URL

C und C++ C und C++ sind populäre Programmiersprachen, die in der Netzwerk-Programmierung weit verbreitet

sind. Viele der Programme, die über die Links in diesem Buch zu haben sind, sind in C oder C++

geschrieben. Sie können einen Freeware C/C++- Compiler über die Free Software Foundation erhalten.

Es gibt eine Version für Unix unter http://www.gnu.org/software/gcc/ gcc.html sowie eine Version für

DOS unter http://www.delorie.com/djgpp/ .

Perl Die Practical Extraction and Report Language (Perl) ist ebenfalls eine populäre Programmiersprache, die

in der Netzwerk- Programmierung weit verbreitet ist. Perl-Programme können auf einer Vielzahl von

Plattformen laufen, werden aber meistens für Unix, Macintosh und Windows NT geschrieben. Viele der

in diesem Buch erwähnten Programme benötigen einen Perl-Interpreter, damit sie korrekt laufen. Perl ist

in der Regel frei erhältlich unter: http://www.perl.com/latest.html.

Java Java ist eine mächtige Netzwerk-Programmiersprache von Sun Microsystems. Einige der Programme, die

in diesem Buch erwähnt werden, erfordern eine Java-Runtime-Umgebung, um korrekt zu laufen. Java ist

frei erhältlich unter: http:// www.javasoft.com/.

JavaScript JavaScript ist eine Programmiersprache, die in Netscapes Programmen Navigator und Communicator

eingebettet ist. JavaScript wird manchmal dazu benutzt, böswilligen Code (oder legitime

Sicherheitsapplikationen) zu erzeugen. Sie benötigen Netscapes Navigator oder Communicator, um

JavaScript- Scripts zu benutzen. Für private Zwecke sind beide Programme frei erhältlich unter:

http://home.netscape.com/.

VBScript VBScript ist eine Script-Sprache von Microsoft für die Manipulation von Web-Browser-Umgebungen.

VBScript und die dazugehörige Dokumentation sind frei erhältlich unter: http://

www.microsoft.com/scripting/default.htm?/scripting/vbscript/download/vbsdown.htm .

2.2 Ansätze für das Arbeiten mit diesem Buch

Nachdem Sie Ihre Tools gesammelt haben, ist der nächste Schritt, zu entscheiden, warum Sie dieses Buch lesen wollen.

Es gibt drei grundsätzliche Möglichkeiten:

Sie wollen Grundlagen zum Thema Internet-Sicherheit erwerben.

■

Sie wollen ein bestehendes Netzwerk sichern.■

Sie wollen für eine Forschungsarbeit im Bereich Sicherheit recherchieren.■

Jede Möglichkeit erfordert einen unterschiedlichen Ansatz. Schauen wir sie uns kurz an.

Zum Aufbau des Buches

file:///d|/cool stuff/old/hack/kap02.htm (4 von 7) [19.04.2000 21:14:06]

2.2.1 Erlernen der Grundlagen über Internet-Sicherheit

Wenn Sie den Hacker's Guide gekauft haben, um die Grundlagen über Internet-Sicherheit zu erlernen, können Sie sich

freuen. Das Buch eignet sich gut zu diesem Zweck. Um den größtmöglichen Nutzen zu ziehen, lesen Sie das Buch von

der ersten bis zur letzten Seite. Jedesmal, wenn Sie auf eine Online-Referenz treffen, machen Sie eine Lesepause und

laden Sie das entsprechende Dokument herunter. Nehmen Sie das Buch erst wieder zur Hand, wenn Sie das

heruntergeladene Papier gelesen haben.

Wenn Sie diesem Muster bis zum Ende des Buches folgen, werden Sie mit einem sehr starken Basiswissen über

Internet-Sicherheit ausgestattet sein. Ich würde Ihnen allerdings davon abraten, Source-Codes herunterzuladen. Wenn

Sie ganz neu auf dem Gebiet der Sicherheit im Internet sind, werden Sie höchstwahrscheinlich nicht einmal ein Zehntel

der in diesem Buch erwähnten Programme brauchen.

2.2.2 Sichern eines bestehenden Netzwerks

Wenn Sie den Hacker's Guide gekauft haben, um ein bestehendes Netzwerk zu sichern, werden Sie sicher viel Zeit

damit verbringen, die im Buch erwähnten Tools herunterzuladen. Um Ihnen ein bißchen Zeit zu ersparen, hier ein

kleiner Tip: Auf der CD-ROM werden Sie viele der erwähnten Tools entdecken.

2.2.3 Recherche für eine Forschungsarbeit im Bereich Sicherheit

Wenn Sie den Hacker's Guide gekauft haben, um Recherchen für eine Forschungsarbeit im Bereich Sicherheit zu

betreiben, werden Sie wieder anders vorgehen.

Nehmen wir zum Beispiel an, Sie arbeiten an der Entwicklung eines Auditing- oder Scanning-Tools für Unix. Natürlich

möchten Sie dafür alle im Kapitel über Unix erwähnten Source-Codes herunterladen. Darüber hinaus sollten Sie aber

auch alle erwähnten Berichte, Artikel und Dokumente studieren und werden damit bestens für Ihre Forschungen

ausgestattet sein.

2.3 Die Grenzen dieses Buches

Dieses Buch deckt weite Bereiche ab, stößt aber auch an Grenzen. Bevor ich diese Grenzen aufzähle, will ich eine

wichtige Bemerkung machen: Internet-Sicherheit ist ein komplexes Feld. Wenn Sie damit beauftragt sind, ein Netzwerk

zu sichern, machen Sie einen großen Fehler, wenn Sie sich nur auf dieses Buch verlassen. Es ist noch kein Buch

geschrieben worden, das die Erfahrung, die innere Stimme oder das Know-how eines guten Systemadministrators

ersetzen kann. Und es ist sehr wahrscheinlich, daß ein solches Buch niemals geschrieben wird. Da dies nun gesagt ist,

hier einige der Grenzen dieses Buches:

Aktualität

■

Ihr persönlicher Nutzen■

2.3.1 Aktualität

Ich habe dieses Projekt im Frühjahr 1998 begonnen. Zweifellos sind seither Hunderte von Sicherheitslöchern entstanden

bzw. wieder behoben worden. Die erste Grenze dieses Buches bezieht sich daher auf Aktualität.

Inwieweit der Punkt Aktualität den Nutzen beeinflussen wird, den Sie aus diesem Buch ziehen, hängt von

verschiedenen Faktoren ab. Viele Leute arbeiten nicht mit der aktuellsten und besten Software oder Hardware, da

wirtschaftliche und administrative Gründe dies nicht erlauben. Daher gibt es mit dem Internet verbundene LANs, deren

Rechner mit Windows für Workgroups laufen. Ebenso gibt es Anwender, die SPARC-Workstations unter SunOS 4.1.3

benutzen. Da ältere Software und Hardware verbreitet sind, bleibt eine ganze Menge des hier verwendeten Materials

aktuell. (Ein gutes Beispiel sind Rechner, die mit einer Neuinstallation eines Betriebssystems laufen, in dem

mittlerweile mehrere Sicherheitslöcher entdeckt wurden.)

Zum Aufbau des Buches

file:///d|/cool stuff/old/hack/kap02.htm (5 von 7) [19.04.2000 21:14:06]

Seien Sie versichert, daß die Informationen in diesem Buch zum Zeitpunkt des Schreibens aktuell waren. Wenn Sie

nicht wissen, ob sich die für Sie relevanten Informationen geändert haben, setzen Sie sich mit Ihrem Hersteller in

Verbindung.

2.3.2 Ihr persönlicher Nutzen

Obwohl dieses Buch viele praktische Beispiele enthält, ist es keine Bedienungsanleitung zum Knacken von

Internet-Servern. Es ist richtig, daß ich viele Beispiele zum Thema Cracking aufführe und sogar einige Utilities zur

Verfügung stelle, mit denen sich Systeme knacken lassen. Dennoch wird dieses Buch aus dem Leser keinen

Meister-Hacker oder - Cracker machen. Es geht nichts über Erfahrung, und die kann dieses Buch nicht ersetzen.

Dieses Buch soll Ihnen ein solides Basiswissen zum Thema Internet-Sicherheit vermitteln. Ein Leser, der über wenig

Wissen zu diesem Thema verfügt, wird genügend Informationen erhalten, um sein Netzwerk sowohl knacken als auch

sichern zu können.

2.4 Der Aufbau des Buches

Dieser Abschnitt beschreibt die verschiedenen Teile des Buches und die Themen, die in ihnen behandelt werden.

2.4.1 Teil I: Die Bühne vorbereiten

Teil I habe ich für Neulinge auf dem Gebiet der Internet-Sicherheit geschrieben. Themen sind u.a.:

Warum ich dieses Buch geschrieben habe

■

Warum Sie Sicherheit benötigen■

Einige Beispiele erfolgreichen Hackings und Crackings■

Wer für einen Angriff anfällig ist■

Teil I bereitet die Bühne vor und gibt neuen Lesern einen kleinen Überblick über das aktuelle Klima im Netz.

2.4.2 Teil II: Das Terrain verstehen

Teil II spricht die frühe Entwicklung des Internet an. Themen umfassen die folgenden:

Wer erweckte das Internet zum Leben und warum?

■

Aufbau und Arbeitsweise des Internet■

Schlechte Sicherheitsmaßnahmen im Internet und die Gründe dafür■

Kriegsführung im Internet und wie sie sich auf Individuen und Netzwerke auswirkt■

2.4.3 Teil III: Tools

Teil III untersucht die Inhalte der Werkzeugkiste eines Hackers. Er macht Sie vertraut mit Munition und Waffen, die im

Internet genutzt werden. Er berichtet über die starke Verbreitung dieser Waffen, wer sie kreiert, wer sie benutzt, wie sie

funktionieren und wie Sie von ihnen profitieren können. Die beschriebenen Waffen sind u.a.:

Paßwort-Knacker

■

Trojanische Pferde■

Sniffer■

Tools, die eine Verschleierung der Identität ermöglichen■

Scanner■

Destruktive Methoden, wie z.B. Denial-of-Service-Tools■

Zum Aufbau des Buches

file:///d|/cool stuff/old/hack/kap02.htm (6 von 7) [19.04.2000 21:14:06]

2.4.4 Teil IV: Plattformen und Sicherheit

Teil IV untersucht Schwachstellen in verschiedenen Betriebssystemen und stellt Maßnahmen gegen diese

Schwachstellen zur Verfügung. Folgende Plattformen werden abgedeckt:

Microsoft

■

Unix■

Novell■

Macintosh■

2.4.5 Teil V: Grundlagen der Sicherheit

Teil V befaßt sich mit der Sicherung von Servern. Er beschreibt Zertifikationssysteme, den Aufbau von

Sicherheitsteams und die Grundlagen von Sicherheitskonzepten. Themen sind u.a.:

Root-, Supervisor- und Administratoren-Accounts

■

Techniken für das interne Durchbrechen von Sicherheitsmaßnahmen■

Sicherheitskonzepte und -philosophie■

2.4.6 Teil VI: Angriffe von außen (Remote Attacks)

Teil VI beschreibt Remote Attacks und ihre Implementierung. Themen sind u.a.:

Definition eines Remote Attacks

■

Verschiedene Angriffslevels und ihre Gefahren■

Sniffing-Techniken■

Spoofing-Techniken■

Angriffe auf Web-Server■

Angriffe, die auf Schwächen innerhalb der verschiedenen Programmiersprachen basieren■

2.5 Was Sie noch über den Hacker's Guide wissen sollten

Hier noch ein paar Hinweise zu diesem Buch:

Links und Homepages: Viele Links führen Sie direkt zu den entsprechenden Dokumenten und umgehen die Homepages

der Anbieter. Wenn ein Anbieter allerdings verlangt, daß Sie sich vor Herunterladen eines Tools registrieren, gebe ich

den URL für die Registrierungsseite an. Das ist nur fair.

Über Produkthinweise: In diesem Buch werden Hunderte von Produkten erwähnt. Ich stehe zu keinem der Anbieter der

Produkte in irgendeiner Beziehung, sondern erwähne sie ausschließlich, weil ich sie für nützlich halte.

Fehler und dergleichen: Wenn Sie falsche Informationen über Ihr Produkt in diesem Buch entdecken, kontaktieren Sie

bitte den Verlag. Bitte informieren Sie in einem solchen Fall auch mich persönlich per E-Mail an:

maxsecii@altavista.net.

2.6 Inhalt der CD-ROM

Auf der CD finden Sie außer diversen Tools das komplette Archiv der Sicherheitsmailingliste bugtrag (ab 1993) in

HTML-Form und weitere Sicherheitsrelevante Dokumente.

Zum Aufbau des Buches

file:///d|/cool stuff/old/hack/kap02.htm (7 von 7) [19.04.2000 21:14:06]

3

Die Geburt eines Netzwerks: Das Internet

Dieses Kapitel gibt einen Überblick über die frühe Geschichte des Internet. Wenn Sie sie schon kennen,

können Sie dieses Kapitel gerne überschlagen.

3.1 Die Anfänge: 1962 bis 1969

Unser Schauplatz sind die frühen 60er Jahre - 1962, um genau zu sein. Jack Kennedy saß im Weißen

Haus, die Beatles hatten gerade ihre erste Hit-Single aufgenommen (Love me do) und Christa Speck, eine

umwerfende Brünette aus Deutschland, wurde Playmate des Jahres. Das amerikanische Volk genoß eine

Ära des Wohlstands. Andernorts jedoch verbreitete sich der Kommunismus und mit ihm kamen Waffen

mit schrecklichem Zerstörungspotential.

In der Erwartung eines Atomkriegs beauftragte die Luftwaffe der Vereinigten Staaten eine kleine Gruppe

von Forschern mit einer ungeheuren Aufgabe: sie sollten ein Kommunikationsnetzwerk schaffen, das

einen nuklearen Angriff überleben könnte. Ihr Konzept war revolutionär: ein Netzwerk, das nicht zentral

kontrolliert wurde. Wenn einer (oder 10 oder 100) seiner Knotenpunkte zerstört würden, sollte das

System trotzdem weiterlaufen. Dieses Netzwerk (ausschließlich für militärische Zwecke geplant) würde

selbst die Apokalypse überleben (wenn auch wir nicht).

Der für die Existenz des Internet Hauptverantwortliche ist Paul Baran. Im Jahr 1962 arbeitete Baran bei

der Rand Corporation, der »Denkfabrik«, die mit der Entwicklung dieses Konzepts beauftragt wurde.

Baran stellte sich ein Netzwerk vor, in dem alle Rechner miteinander kommunizieren könnten. Dies war

ein radikales Konzept, das jegliche Konventionen brach. Baran war sich einfach bewußt, daß

zentralisierte Netzwerke zu verwundbar gegen Angriffe waren. In seinem heute berühmten Memorandum

On Distributed Communications: I. Introduction to Distributed Communications Network schrieb er:

Das zentralisierte Netzwerk ist offensichtlich verwundbar, da die Zerstörung eines einzelnen zentralen

Knotenpunkts ausreicht, um die Kommunikation zwischen den Endgeräten zu zerstören.

Verweis:

Die Rand Corporation hat dieses Memorandum und den Bericht von Baran im World Wide Web zur

Verfügung gestellt. Sie finden die Dokumente unter: http://www.rand.org/publications/electronic/.

Baran bezog sich damit auf die Art und Weise, in der die meisten Computernetzwerke verbunden waren.

In der alten Zeit verließen sich Netzwerke auf Großrechner. Diese waren große, mächtige Maschinen, die

zentrale Informationen beinhalteten. Anwender konnten auf diese Informationen über Terminals

Die Geburt eines Netzwerks: Das Internet

file:///d|/cool stuff/old/hack/kap03.htm (1 von 13) [19.04.2000 21:14:07]

zugreifen, die direkt mit dem Großrechner verkabelt waren. Daten reisten vom Terminal durch das Kabel

in den Großrechner. Der Großrechner verteilte die Daten dann an andere Terminals. Dies war eine sehr

wirksame Methode für ein Netzwerk, konnte aber verheerende Auswirkungen in bezug auf die Sicherheit

der Daten haben. Zum Beispiel konnten die Terminals nicht direkt miteinander kommunizieren. Wenn

der Großrechner zerstört werden würde, wäre daher das gesamte Netzwerk unbrauchbar. Dies stellte ein

erhebliches Risiko für unsere nationalen Netze dar.

Baran hatte eine einfache Lösung: ein Netzwerk, in dem alle Beteiligten untereinander kommunizieren

könnten. In vielen Punkten ähnelte dieser Ansatz dem Konzept des nationalen Telefonnetzes. Baran

erklärte:

In der Praxis wird eine Mischung aus stern- und spinnwebförmigen Komponenten benutzt, um

Kommunikationsnetzwerke zu bilden. Solch ein Netzwerk wird manchmal ein »dezentralisiertes«

Netzwerk genannt, da es sich nicht immer nur auf einen einzelnen Punkt verlassen muß.

Barans Ausarbeitung war gründlich, bis hin zu Routing-Konventionen. Er stellte sich ein System vor, in

dem Daten ihren eigenen Weg dynamisch bestimmen konnten. Wenn z.B. die Daten an irgendeinem

Punkt des Netzwerks auf ein Problem treffen würden, würden sie einen anderen Weg nehmen. Dieses

System basierte auf gewissen Regeln. Zum Beispiel würde ein Netzwerkknoten eine Nachricht nur dann

akzeptieren, wenn er genügend Speicherplatz zur Verfügung hätte. Wären zu einem Zeitpunkt alle

Leitungen besetzt, würde die Nachricht warten, bis ein neuer Weg vorhanden wäre. Auf diese Art und

Weise würde das Netzwerk für intelligenten Datenaustausch sorgen. Baran stellte noch andere Aspekte

des Netzwerks detailliert dar, u.a.:

Sicherheit

■

Prioritätssysteme (und Vorrichtungen, um Netzwerküberlastung zu verhindern)■

Hardware■

Kosten■

Leider waren Barans Ideen ihrer Zeit einen guten Schritt voraus. Das Pentagon setzte wenig Vertrauen in

derart radikale Konzepte. Baran lieferte den Offiziellen der Verteidigungsbehörde einen elfbändigen

Bericht, der sofort ad acta gelegt wurde. Wie sich herausstellte, verzögerte die Kurzsichtigkeit des

Pentagons die Geburt des Internet, aber nicht sehr lang. 1965 wurde das Projekt wieder gestartet. Gelder

wurden verteilt, um ein dezentralisiertes Computernetzwerk zu entwikkeln, und im Jahr 1969 wurde

dieses Netzwerk Realität. Das System hieß ARPANET.

Für heutige Begriffe war das ARPANET sehr einfach gestrickt. Es vernetzte die Computer von vier

amerikanischen Forschungseinrichtungen (das Stanford Research Institute, die University of Utah, die

University of California in Los Angeles und die University of California in Santa Barbara).

Einer der Computer war ein DEC PDP-10. Diese alten Monster sind heutzutage eher als Möbelstück

denn als Computer zunutze. Ich erwähne den DEC PDP-10 hier jedoch kurz, um eine andere Legende der

Computergeschichte erzählen zu können.

Es war ungefähr um diese Zeit, daß ein in Seattle, Washington ansässiges Unternehmen damit begann,